Что необходимо иметь для проверки наличия вредоносного программного обеспечения

Как определить, что на компьютере есть вирус?

Вирусы пишут хакеры, и содержаться они могут в любом файле, скачанном из Интернета. В одних случаях это просто вполне безобидный код, который тормозит работу браузера, а в других – специальная программа, ворующая пароли от электронных кошельков и данные банковских карт. Узнать, что компьютер заражен вирусами, найти вредоносный файл и обезвредить его самостоятельно легко. Проверка займет не больше часа, как и удаление всех вредоносных файлов.

Признаки заражения компьютера вирусами

При работе с ПК есть привычный алгоритм работы, и если в нем наблюдаются сбои, это сразу же бросается в глаза. Даже самый лучший антивирус может пропустить вредоносный файл, поэтому проверку наличия вирусов необходимо производить регулярно.

Если вы заметили при включении и работе персонального компьютера следующие признаки, это свидетельствует о заражении системы вирусом:

Самый явный и безоговорочный признак заражения ПК – это сообщение антивируса о наличие вируса.

Как обнаружить вирус на компьютере

Стандартный системный антивирус не справляется с потоком угроз, которые ежедневно атакуют ваш ПК. Поэтому вирусы могут проникать в систему и нарушать ее работу. Обычная проверка и сканирование в фоновом режиме не всегда дает результат, так как множество вирусов маскируются под обычные файлы и простой антивирус их не обнаруживает.

Антивирус

Для работы в Интернет нужно установить современный мощный антивирус и регулярно обновлять базы данных, которые обнаруживают вирусы. Без этих шаблонов невозможно очистить ПК от вредоносного программного обеспечения. Поэтому перед началом поиска вирусов на компьютере необходимо установить последнюю версию антивирусной программы и запустить сканирование в фоновом режиме.

Чистящие утилиты

После очистки антивирусом остается риск, что некоторые программы остались в системе, так как могут маскироваться под рабочие процессы и обходить проверку на вирусы. Поэтому для остаточной проверки необходимо скачать специальную чистящую утилиту Dr. Web. Это бесплатная одноразовая программа, которая эффективно очистит все вирусы и восстановит пораженные файлы. При запуске нужно выбрать файлы и папки, диски, включая флешки.

Также можно установить комплекты от антивирусных компаний Dr.Web Live CD и Kaspersky Rescue Disk. Они записаны в виде образов диска, их необходимо установить на чистый CD, после записи достаточно перезапустить ПК и произвести загрузку, после чего выбрать файлы и папки, запустить процесс и сделать очистку. Эти программы имеют достаточно сильные алгоритмы и помогут выявить вредоносные файлы даже с корневых папок дисков.

Диспетчер задач

Надежный помощник в поиске вредоносного ПО – это диспетчер задач. С его помощью можно обнаружить путем анализа файлы, которые заражены и вирусы. Для вызова необходимо набрать сочетание клавиш Ctrl + Alt + Del и внимательно изучить данные, которые откроются. Если на ПК есть вирусы, они маскироваться под рабочие процессы, обнаружить их достаточно просто: они имеют названия, отличающиеся от основных процессов на 1-2 буквы.

Если какой-либо файл показался вам подозрительным, его можно проверить на подлинность через специальные сайты:

Кроме диспетчера задач, можно проверить наличие посторонних процессов на ПК через автозагрузку. Для этого надо открыть меню Пуск – Выполнить и ввести команду msconfig. В появившемся окне в столбце команд выявить процессы программ, которые вы не запускали и не устанавливали. Их необходимо снять с загрузки и затем очистить систему антивирусом.

Способов узнать, что компьютер заражен вирусами, много. Регулярное применение поиска и профилактики системы на наличие вредоносных файлов поможет избежать заражения файлов хакерскими программами. Не забывайте раз в неделю проводить полное сканирование, чтобы система была защищена от вредоносных атак и данные находились под защитой.

Как правильно провести проверку компьютера на вирусы

Правильная настройка и выполнение антивирусной проверки на вашем компьютере является одной из наиболее эффективных стартовых мер по защите вашей системы от вредоносного ПО.

В наше время, когда вредоносные программы (почтовые вирусы и подозрительные веб-сайты, которые могут заразить ваш компьютер) активно применяются злоумышленниками, сильная защита начинается с выбора антивирусного решения для и понимания того, как извлечь из него максимальную выгоду.

Что происходит во время антивирусной проверки

В качественном антивирусном продукте есть инструменты, которые помогут вам составить график автоматической антивирусной проверки вашего компьютера.

Она будет контролировать вашу систему и проверять ее на наличие вирусов, которые попадают туда через вложения в электронной почте или вследствие вашей интернет-активности, например, когда вы нажимаете ссылки для скачивания.

Программа генерирует отчеты о состоянии вашего компьютера, в которых предоставлена информация о том, что обнаружено в процессе проверки, и, если это окажется возможным, попытается устранить ущерб, нанесенный вирусом.

Комплексный антивирусный продукт автоматически загружает и устанавливает последние определения вирусов перед выполнением проверки, что гарантирует вам защиту от всех известных в настоящее время интернет-угроз.

Эта проактивная защита распознает вредоносное поведение, которое может являться сигналом о попытке заражения вашего компьютера, и нейтрализует эти попытки с самого начала.

Советы по выполнению антивирусной проверки

Одной из актуальных проблем, связанных с вредоносным ПО, является его живучесть. Раньше вирусы и зловреды были, что называется, «одноразовыми», т.е. вы их обнаружили, удалили и забыли об их существовании.

Современное вредоносные программы – это ПО долгосрочного действия, способное прятаться в реестрах или сервисах запуска и повторно заражать компьютер при перезагрузке, если оно не полностью уничтожено.

Поэтому частью антивирусной проверки является ваша готовность к тому, что вредоносное ПО может долго находиться в системе, и понимание того, как лучше бороться с ним. Вот несколько советов:

Начните с резервного копирования файлов вашего компьютера. Полезно выполнять регулярное резервное копирование по расписанию, чтобы в случае заражения особенно разрушительным вирусом, у вас была чистая копия, к которой можно откатиться.

И все-таки перед восстановлением любого файла следует всегда очищать резервные файлы с помощью антивирусной проверки.

Если вы хотите оценить возможности антивирусного решения, начните с бесплатной пробной версии. Она дает вам время, чтобы ознакомиться с инструментами и уровнем защиты, предлагаемыми продуктом.

Перед установкой антивирусного решения проведите быструю проверку основных компонентов системы, таких как реестр и сервисы запуска.

Если проблема обнаружена, выполните пошагово все действия по полному устранению проблемы, прежде чем пытаетесь завершить установку антивирусного решения.

Если компьютер уже заражен, многие антивирусные продукты не могут быть установлены или обновлены до полного удаления вредоносного ПО. Наиболее продвинутые программы проверяют критические компоненты системы во время начальной загрузки и удаляют любые вредоносные программы до установки программного обеспечения.

Будьте готовы отключить Интернет-соединение, если ваш компьютер подвергся заражению. Это не позволит вредоносной программе, попавшей на ваш компьютер, связаться с удаленной системой, которая будет продолжать нарушать работу вашего компьютера.

Теперь, когда ваша система проверена и очищена, установите выбранное антивирусное решение.

Убедитесь, что все обновления безопасности загружены и выполните полную проверку на вирусы. Сюда входит проверка жестких дисков, съемных носителей, системной памяти, электронной почты и пр.

Перед восстановлением данных из резервной копии сначала очистите их, выполнив проверку на вирусы.

Обязательно произведите настройки. Не останавливайтесь на одной полной проверке системы, настройте будущие автоматические антивирусные проверки. Важно проводить регулярные проверки по расписанию, чтобы обеспечить защиту вашего компьютера.

Периодически просматривайте отчеты о проверке. Этого можно не делать, но отчеты являются хорошим источником информации об уязвимости и вирусах. Следуйте инструкциям по обработке или удалению помещенных в карантин элементов.

Защита вашего компьютера от вирусов и вредоносного ПО поддерживает целостность системы и препятствует заражению других систем с вашего компьютера, но без вашего ведома. Хорошее антивирусное решение – не большая цена за защиту того, что вы храните в своем компьютере.

Другие статьи и ссылки по теме «Проведение антивирусной проверки системы»

Обнаружение вредоносных программ и эксплойтов

Для обеспечения надежной защиты компьютера антивирус должен:

Разные антивирусные продукты показывают разный уровень антивирусной защиты

Поскольку многие антивирусы уже давно представлены на рынке, некоторые пользователи могут предположить, что антивирусная защита практически не отличается друг от друга и имеет одинаковые возможности обнаружения вредоносных программ. Такие пользователи могут выбирать антивирусный продукт на основе относительно неважных критериев, например на основе красивого оформления или привлекательной рекламы.

Несмотря на то, что многие антивирусы действительно существуют в течение долгого времени, количество и диапазон угроз, которые атакуют компьютеры и другие устройства, значительно изменились за последние годы. Эффективная защита компьютера зависит от способности вендора антивируса адаптироваться к новым потребностям. При оценке эффективности обнаружения вредоносных программ и защиты от них выявляются существенные различия между антивирусами.

Постоянные инвестиции и преданность делу

Чтобы защищать своих клиентов от все более сложных компьютерных атак и обеспечить оперативную защиту при появлении каждой новой вредоносной программы, поставщики антивирусных решений должны непрерывно заниматься исследованиями в области IT-безопасности. В случае отсутствия у поставщика преданности своему делу в непрекращающейся борьбе с киберпреступниками с серьезным уровнем подготовки риску могут подвергнуться:

Некоторые антивирусы отстают в «гонке вооружений»

Если антивирус одного поставщика обнаруживает только 50% всех вредоносных программ, действующих в интернете, продукт другого поставщика – 90%, а третьего — 99,9%, нетрудно сделать вывод, кто из них предлагает лучшую защиту для компьютера.

Лишь несколько антивирусных программ и сервисов предоставляют уровень защиты, в той или иной степени близкий к 100%. Большинство антивирусов в действительности не может достичь даже 90% уровня безопасности.

Некоторым антивирусным вендорам не удается поспевать за стремительным развитием вредоносных программ. Такие вендоры проигрывают создателям вредоносных программ в «гонке вооружений». Поэтому их клиенты не слишком надежно защищены от современных компьютерных угроз.

Другие статьи и ссылки, связанные с обнаружением вредоносных программ и эксплойтов

Обнаружение вредоносных программ и эксплойтов

Далеко не все антивирусные решения и сервисы предоставляют уровень защиты, в той или иной степени близкий к 100%.

Компьютеры Windows и Mac, ноутбуки, смартфоны и планшеты находятся под постоянной угрозой заражения растущим количеством вредоносных программ и других угроз безопасности.

В качестве первого шага для защиты своих устройств и своих действий в Интернете стоит убедиться, что вы хорошо осведомлены об основных категориях вредоносного ПО и других угроз.

Что такое вредоносное ПО?

Под вредоносной программой подразумевается любая программа, созданная для выполнения любого несанкционированного — и, как правило, вредоносного — действия на устройстве пользователя. Примеры вредоносных программ: Компьютерные вирусы

Чем вирус отличается от червя?

Компьютерные вирусы это вредоносные программы, которые могут воспроизводить сами себя и заражать файл за файлом на компьютере, а также может распространяться с одного компьютера на другой.

Обычно компьютерные вирусы запрограммированы на выполнение разрушающих действий, таких как повреждение или удаление данных.

Чем дольше вирус остается необнаруженным на компьютере, тем больше файлов он заразит.

Черви, как правило, считаются разновидностью компьютерных вирусов, но с некоторыми отличиями:

Червь – это вредоносная программа, которая многократно копирует сама себя, но не наносит прямого вреда безопасности.

Червь, однажды попавший на компьютер, будет искать способы распространения на другие компьютеры и носители.

Если вирус является фрагментом программного кода, добавляющимся к обычным файлам, червь – это самостоятельная программа.

Дополнительную информацию о компьютерных вирусах и червях читайте в статье «Что такое компьютерный вирус и компьютерный червь?»

Что такое троянская программа?

Троянская программа— разновидность вредоносного ПО, проникающая в компьютер под видом легального программного обеспечения и после своего запуска выполняющая вредоносные действия.

В отличие от вирусов и червей троянские программы не умеют распространяться самостоятельно.

Как правило, троянцы тайно загружаются в компьютер пользователя и начинают осуществлять несанкционированные им вредоносные действия.

Киберпреступники используют множество троянских программ разных типов, каждый из которых предназначен для выполнения особой вредоносной функции. Наиболее распространены:

Дополнительную информацию о троянских программах читайте в статье «Что такое троянская программа?»

Почему троянские программы называются «троянскими»?

В греческой мифологии во время Троянской войны греки пошли на хитрость, чтобы проникнуть в город Трою. Они построили огромного деревянного коня и преподнесли его в подарок жителям Трои, а те, не зная, что внутри коня находились греческие воины, внесли коня в город.

Ночью греки покинули коня и открыли городские ворота, чтобы греческое войско смогло войти в Трою.

Сегодня в троянских программах применяются различные трюки для того, чтобы они могли проникнуть на устройства ничего не подозревающих пользователей.

Дополнительную информацию о троянских программах читайте в статье «Что такое троянская программа?»

Что такое клавиатурный шпион?

Клавиатурный шпион, или кейлоггер, — это программа, которая записывает все нажатия клавиш на клавиатуре зараженного компьютера.

Киберпреступники используют клавиатурные шпионы для кражи конфиденциальных данных, наприме, имен пользователей, паролей, номеров и PIN-кодов кредитных карт, а также прочих сведений. Как правило, кейлоггеры входят в состав бэкдоров.

Что такое фишинг?

Фишинг — это особый вид компьютерных преступлений, который заключается в том, чтобы обманом заставить пользователя раскрыть ценную информацию, например сведения о банковском счете или кредитных картах.

Как правило, киберпреступники создают фальшивый сайт, который выглядит так же, как легальный, например официальный сайт банка.

Киберпреступники пытаются обмануть пользователя и заставить его посетить свой фальшивый сайт, обычно отправляя ему сообщение по электронной почте, содержащее гиперссылку на фальшивый сайт.

При посещении фальшивого сайта, как правило, предлагается ввести конфиденциальные данные, например имя пользователя, пароль или PIN-код.

Дополнительную информацию о фишинге читайте в статье «Спам и фишинг»

Что такое шпионская программа?

Шпионские программы предназначены для сбора данных и их отправки стороннему лицу без уведомления или согласия пользователя. Как правило, шпионские программы:

Кроме возможного ущерба при доступе киберпреступников к этому типу информации, шпионская программа также отрицательно влияет на производительность компьютера.

Что такое drive-by загрузка?

При drive-by загрузке заражение компьютера происходит при посещении веб-сайта, содержащего вредоносный код.

Киберпреступники ведут в интернете поиск уязвимых серверов, которые можно взломать. Когда уязвимый сервер найден, киберпреступники могут разместить свой вредоносный код на веб-страницах сервера.

Если операционная система компьютера или одно из приложений, работающих на компьютере, имеет незакрытую уязвимость, вредоносная программа автоматически загрузится на компьютер при посещении зараженной веб-страницы.

Что такое руткит?

Руткиты — это программы, используемые хакерами для предотвращения обнаружения при попытке получить несанкционированный доступ к компьютеру.

Очень часто руткиты используются в качестве прикрытия действий троянской программы.

При установке на компьютер руткиты остаются невидимыми для пользователя и предпринимают действия, чтобы вредоносные программы не были обнаружены антивирусным программным обеспечением.

Благодаря тому, что многие пользователи входят в систему компьютера с правами администратора, а не создают отдельную учетную запись с ограниченными правами, киберпреступнику проще установить руткит.

Что такое Adware?

Рекламные программы используются либо для запуска рекламных материалов (например, всплывающих баннеров) на компьютере, либо для перенаправления результатов поиска на рекламные веб-сайты.

Рекламные программы часто встраиваются в бесплатные или в условно-бесплатные программы.

При загрузке бесплатной или условно-бесплатной программы в систему без уведомления или согласия пользователя может быть установлена рекламная программа.

В некоторых случаях рекламная программа скрытым образом загружается с веб-сайта и устанавливается на компьютере пользователя троянцем.

Если у вас установлена не последняя версия веб-браузера, хакеры могут воспользоваться его уязвимостями, используя специальные инструменты (Browser Hijackers), которые могут загрузить рекламную программу на компьютер.

Browser Hijackers могут изменять настройки браузера, перенаправлять неправильно или не полностью набранные URL-адреса на специальный сайт или поменять домашнюю страницу, загружающуюся по умолчанию.

Они также могут перенаправлять результаты поиска в интернете на платные и порнографические веб-сайты.

Дополнительную информацию о рекламных программах см. в статье «Adware, Pornware и Riskware».

Что такое ботнет?

Ботнет — это сеть компьютеров, контролируемых киберпреступниками с помощью троянской или другой вредоносной программы.

Дополнительную информацию о ботнетах см. в статье «Что такое ботнет?»

Что такое атака типа «отказ в обслуживании»?

Атаки типа «отказ в обслуживании» (Denial-of-Service, DoS) затрудняют или прекращают нормальное функционирование веб-сайта, сервера или другого сетевого ресурса.

Хакеры добиваются этого несколькими способами, например, отправляют серверу такое количество запросов, которые он не в состоянии обработать.

Работа сервера будет замедлена, веб-страницы будут открываться намного дольше, и сервер может совсем выйти из строя, в результате чего все веб-сайты на сервере будут недоступны.

Что такое распределенная атака типа «отказ в обслуживании»?

Распределенная атака типа «отказ в обслуживании» (Distributed-Denial-of-Service, DDoS) действует аналогично обычной атаке типа «отказ в обслуживании».

Однако распределенная атака типа «отказ в обслуживании» осуществляется с использованием большого количества компьютеров.

Обычно для распределенной атаки типа «отказ в обслуживании» хакеры используют один взломанный компьютер в качестве «главного» компьютера, который координирует атаку со стороны других зомби-компьютеров.

Как правило, киберпреступник взламывает главный компьютер и все зомби-компьютеры, используя уязвимость в приложениях для установки троянской программы или другого компонента вредоносного кода.

Дополнительную информацию о распределенных атаках типа «отказ в обслуживании» см. в статье «Распределенные сетевые атаки/DDoS».

Методики обнаружения вредоносного ПО

Введение

Практика последних лет показывает, что разработчики антивирусных и анти- SpyWare программных продуктов не успевают оперативно вносить в базы сигнатуры всех разновидностей вредоносных программ. В результате независимо от применяемого антивирусного пакета любой пользователь может рано или поздно столкнуться с тем, что на его компьютер попадет вредоносная программа, которую не сможет обнаружить и удалить применяемый пользователем антивирус. Хуже всего дело обстоит с AdWare и SpyWare программами – далеко не все производители антивирусов включают такие программы в свои базы. Кроме того, ожидать добавления вредоносной программы в базы антивируса можно достаточно долго, поскольку для этого разработчики антивируса должны получить ее образец. В результате для пользователя получается замкнутый круг, выйти из которого можно тремя путями – переустановить систему, пригласить специалистов для консультации или попробовать самостоятельно обнаружить вредоносную программу и отправить ее разработчикам антивирусных пакетов.

В данной статье описан набор бесплатных утилит, которые могут быть полезны для поиска и уничтожения большинства вредоносных программ, описаны основные методики проверки компьютера.

Утилиты для анализа ПК

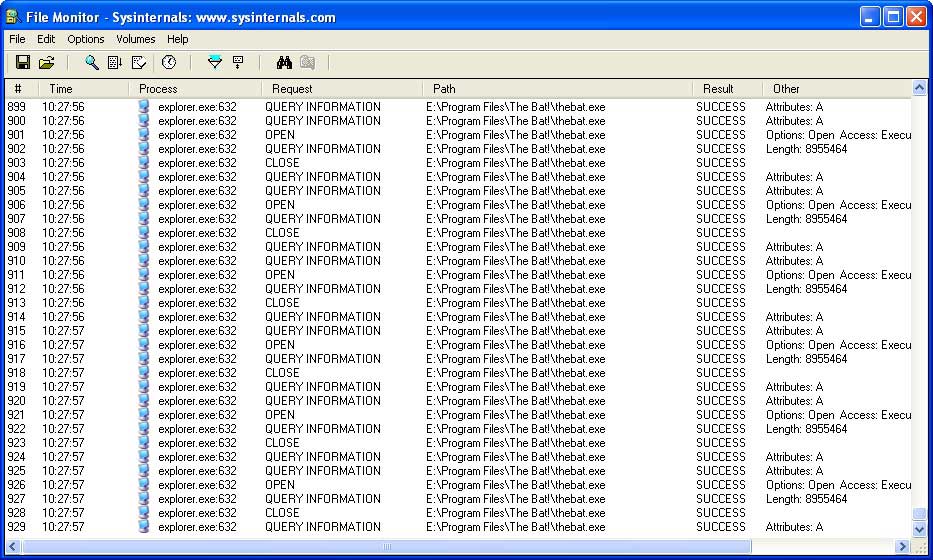

Утилита FileMon (производитель SysInternals ).

Полезной особенностью программы является возможность настраиваемой фильтрации регистрируемых событий.

Кроме фильтра предусмотрен пункт меню « Volumes », который позволяет включить или выключить мониторинг для каждого тома.

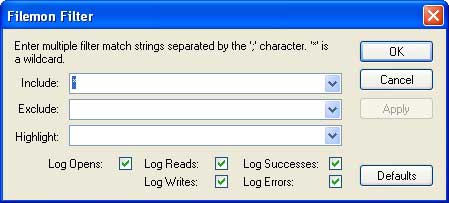

Утилита RegMon (производитель SysInternals ).

Двойной щелчок мышью на строке протокола приводит к открытию редактора реестра и автоматическому позиционированию на соответствующий ключ реестра. Как и в случае с FileMon протоколы утилиты могут быть сохранены в текстовый файл для анализа.

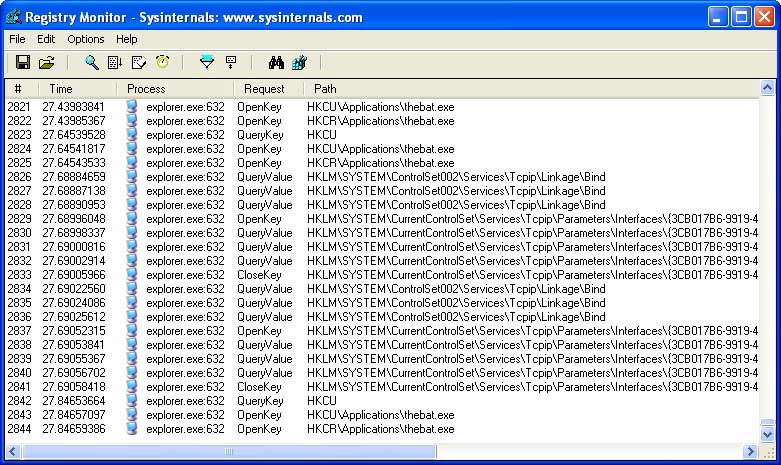

Process Explorer ( производитель SysInternals)

Еще одной заслуживающей внимания возможностью утилиты является встроенная поддержка механизма проверки цифровых подписей файлов.

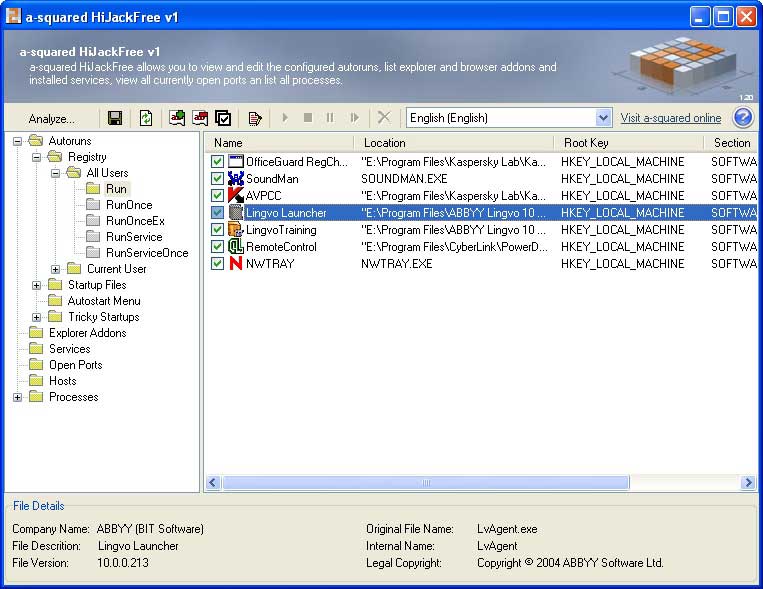

Утилита Autoruns (производитель SysInternals ).

Утилита является диспетчером автозапуска с расширенными возможностями. Утилита анализирует практически все способы автозапуска, применяемые вредоносными программами.

Одной из наиболее полезных функций программы является поддержка проверки цифровых подписей Microsoft и отображение результатов их проверки. Кроме визуального отображения результатов проверки в настройках программы имеется переключатель « Hide signed Microsoft entries ». Его включение приводит к тому, что все подписанные Microsoft программы и библиотеки автоматически исключаются из списка, что существенно упрощает его анализ.

Утилита распространяется в двух вариантах: в виде стандартной программы с диалоговым интерфейсом и в виде консольного приложения, управляемого ключами командной строки.

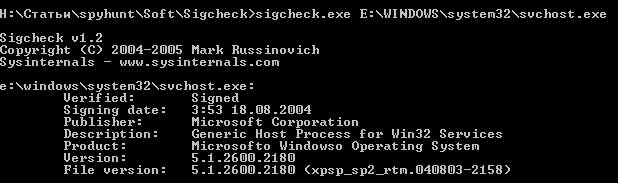

Утилита Sigcheck (производитель SysInternals ).

Утилита поддерживает ряд ключей, однако в простейшем случае достаточно передать ей единственный параметр – полное имя проверяемого файла. В результате проверки отображается информация о найденных цифровых подписях и результатах их проверки. Следует отметить, что поле «Publisher» в протоколе программы необходимо читать очень внимательно – известны программы, снабженные корректной цифровой подписью от « Micrsoft », « Mikrosoft », « Mirosoft » – т.е. название компании специально выбрано очень похожее на « Microsoft » в расчете на то, что пользователь не обратит внимание на небольшие различия в написании.

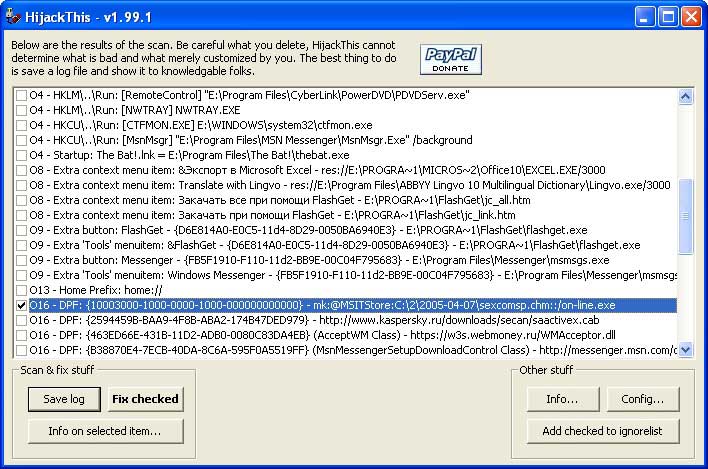

Протоколы утилиты HijackThis являются стандартом для многих конференций, посвященных информационной безопасности. Утилита анализирует системные настройки и отображает их на экране в виде списка. Важно отметить, что утилита не анализирует собранную информацию – предполагается, что пользователь самостоятельно примет решение о том, какие элементы появились в результате деятельности вредоносных программ.

Пользователь может отметить один или несколько элементов, после нажатия кнопки “ Fix ” утилита производит их исправление или удаление. Утилита позволяет сохранять текстовые протоколы с результатами анализа, протокол достаточно легко анализировать вручную или с помощью автоматизированных анализаторов.

Утилита TDIMon (производитель SysInternals ).

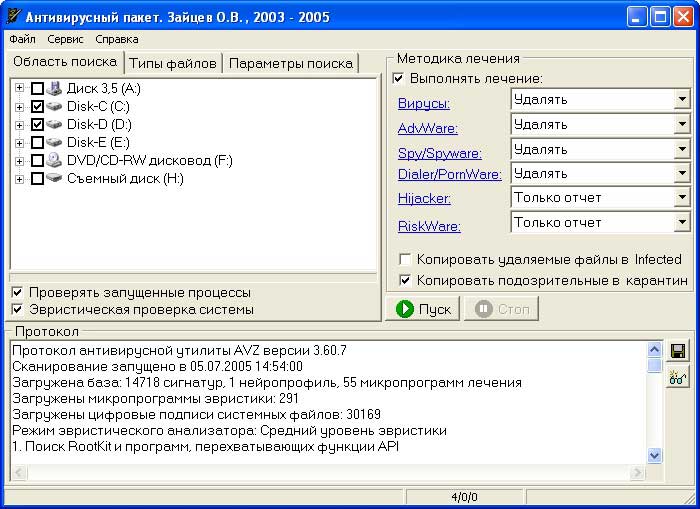

Встроенное исследование системы позволяет формировать HTML протоколы, которые можно использовать для экспресс-анализа системы. Анализ запускается из меню «Файл \ Исследование системы», протокол размещается в указанной пользователем папке. Встроенная база безопасных файлов позволяет AVZ опознавать файлы, входящие в состав операционной системы и файлы распространенных приложений. Опознанные файлы выделяются цветом и могут быть автоматически исключены из протоколов исследования системы, что в ряде случаев существенно упрощает их анализ.

Специализированные утилиты для поиска RootKit

Данная программа предназначена для поиска маскирующихся процессов, файлов и папок. Несмотря на статус “ Beta ” программа работает достаточно стабильно, в инсталляции не нуждается (тем не менее, неявная инсталляция есть – программа копирует на диск и устанавливает на время работы свой драйвер).

Автоматический анализатор протоколов утилиты HijackThis. Работает только с протоколами последней версии данной утилиты, по результатам анализа генерирует протокол с указанием, на какие позиции следует обратить внимание.

Проверка файла несколькими антивирусами. В настоящий момент проверка переданного для анализа файла проводится при помощи 19-ти антивирусных пакетов.

Проверка файла несколькими антивирусами. На этом сайте проверка файла производится при помощи 13-ти антивирусов, и кроме проверки антивирусами проводится экспресс-анализ файла – вычисление его MD 5 суммы, попытка определения упаковщика и оценка «степени опасности» файла по некоторым критериям создателей сайта.

Русскоязычная конференция, полностью посвященная вирусологии, борьбе с AdWare / SpyWare программами и защите компьютера. Для начинающего пользователя ценность представляет раздел «Помогите», в котором рассматриваются проблемы пользователей, анализируются полученные от пользователей протоколы и подозрительные файлы.

Русскоязычная конференция, содержит подразделы «Системное администрирование, безопасность», «Техподдержка» и «Программы: Интернет», в которых обсуждаются вопросы безопасности, антивирусные программы, Firewall и методы обнаружения вирусов.

Подготовка к анализу

Итак, мы сформировали список основных инструментов, которые потребуются для анализа компьютера, можно приступать к анализу. Перед его проведением стоить найти ответ на ряд вопросов:

Анализ

1. Поиск RootKit

После поиска (и уничтожения в случае обнаружения) RootKit можно приступить к дальнейшему анализу системы. В случае активного противодействия удалению со стороны вредоносной программы самым простым способом ее удаления является подключение HDD к заранее чистому компьютеру и удалений файлов, обнаруженных в ходе поиска руткита.

2. Анализ запущенных процессов

Анализ списка запущенных процессов сводится к тому, что необходимо идентифицировать каждый из них.

Процессы, которые AVZ определяет как безопасные, можно с высокой степенью вероятности считать таковыми и снять с подозрения. Аналогично можно поступить с файлами, подписанными Microsoft (проверить подпись можно консольной программой Sigcheck).

Все остальные запущенные процессы можно разделить на две категории – процессы, назначение которых Вам известно, и программы неизвестного происхождения – их необходимо тщательно проверить. В ходе проверки рекомендуется обратить внимание на размер файла (троянские программы, почтовые и сетевые вирусы как привило небольшого размера) и дату его создания/модификации.

3. Анализ автозапуска

4. Поиск файлов на диске

Поиск файлов на диске достаточно эффективен в случае, если известна примерная дата появления вредоносной программы. В этом случае можно осуществить поиск по маске «*. exe *. com *. sys *. pif *. com *. lnk *. chm » с фильтрацией по диапазону дат (причем поиск желательно произвести дважды – по дате создания файла и по дате модификации). Для выполнения поиска файлов удобно применять встроенную систему поиска AVZ – в ней можно исключить из результатов поиска файлы, опознанные по базе безопасных.

5. Анализ BHO и модулей расширения Internet Explorer

6. Папка Downloaded Program Files

7. Анализ файла hosts

Файл hosts участвует в процессе определения IP адреса сервера по его имени. Модификация этого файла может привести к нарушению данного процесса и подмене адреса любого сервера (данный процесс является простейшей формой DNS спуфинга). Как правило, добавленные троянской программой в файл hosts строки имеют вид:

В первой из приведенных строк происходит подмена адреса google.com на некий адрес 1.2.3.4. Во второй строке примера показан классический способ блокирования процесса обновления антивирусных баз.

Анализ файла hosts сводится к изучению его содержимого в любом текстовом редакторе (например в блокноте), или в специализированной утилите (например HiJackFree или HijackThis). Обнаружение посторонних записей, особенно связанных с популярными поисковыми системами или антивирусными продуктами однозначно свидетельствует о деятельности троянской программы.

8. Изучение папки «Избранное» Internet Explorer

Действия в типовых ситуациях

Рассмотрим несколько типовых случаев, которые по статистике чаще всего можно наблюдать на зараженных компьютерах.

Заключение

В данной статье описаны базовые методики анализа компьютера, доступные даже начинающему пользователю. Описанные утилиты позволяют провести анализ компьютера и решить типовые задачи, связанные с выявлением вредоносных программ без применения антивируса.