Что не является инцидентом информационной безопасности

Управление инцидентами

Менеджмент инцидентов информационной безопасности. Стандарт ГОСТ Р ИСО/МЭК ТО 18044-2007

Реагирование на инциденты ИБ. Киберпреступность (конспект лекции)

Управление инцидентами ИБ (конспект лекции)

Процессы управления ИБ (конспект лекции)

Управление рисками информационной безопасности (конспект лекции)

Управление информационной безопасностью (Менеджмент ИБ)

IoCs / Индикаторы компрометации / Indicators of Compromise

Что такое IRP, где используется и как внедряется

Нормативные документы по ИБ. Часть 6. Обзор российского и международного законодательства в области защиты персональных данных

Обзор Security Vision 3.4 — российской платформы SGRC

Новости

Эксперты Security Vision в онлайн-проекте Код ИБ | БЕЗОПАСНАЯ СРЕДА: материалы выступлений

Новый релиз Security Vision IRP (SOAR)

Специалисты Security Vision во взаимодействии с АО «Корпорация «МСП» создали Центр мониторинга и управления кибербезопасностью

«Интеллектуальная безопасность» сообщает о выходе нового релиза Security Vision IRP

Интервью Руслана Рахметова Национальному банковскому журналу

«Интеллектуальная безопасность» сообщает о выходе нового релиза системы Security Vision IRP

Компания «Интеллектуальная безопасность» (бренд Security Vision) автоматизировала управление инцидентами кибербезопасности в СДМ-Банке

Резидент «Сколково» защитит от киберугроз банки и нефтяные компании

Обзор рынка платформ реагирования на инциденты (IRP) в России

ГК «Интеллектуальная безопасность» приняла участие в выставке BUSINESS INFORMATION SECURITY SUMMIT 2017

ГК «Интеллектуальная безопасность» приняла участие в семинаре «Индустрия 4.0 в ТЭК» для ОАО «Сургутнефтегаз»

Security Vision на X конгрессе CIO «Подмосковные вечера»

Согласно ГОСТ Р ИСО/МЭК 27001:2006 инцидент информационной безопасности – это любое непредвиденное или нежелательное событие, которое может нарушить деятельность или информационную безопасность.

Инциденты информационной безопасности подразделяются на преднамеренные (те, которые осуществляются злоумышленниками) и на случайные (причинами которых являются ошибки программного обеспечения, ошибки персонала и т.д.). Хотя случайные инциденты представляют гораздо меньшую опасность, чем преднамеренные, обе категории инцидентов нуждаются в эффективном управлении, поскольку даже случайные киберинциденты могут повлечь за собой разрушительные последствия.

Управление инцидентами информационной безопасности включает в себя фазы подготовки к отражению инцидента информационной безопасности; детектирования и анализа выявленных событий безопасности; локализации, сдерживания и устранения инцидента и его последствий; восстановления работоспособности затронутых инцидентом информационных систем, а также анализ причин произошедшего и принятие корректирующих мер.

инцидент информационной безопасности

2.10 инцидент информационной безопасности (information security incident): Любое непредвиденное или нежелательное событие, которое может нарушить деятельность или информационную безопасность.

— утрата услуг, оборудования или устройств;

— системные сбои или перегрузки;

— несоблюдение политик или рекомендаций;

— нарушение физических мер защиты;

— неконтролируемые изменения систем;

— сбои программного обеспечения и отказы технических средств;

— нарушение правил доступа.

3.15 инцидент информационной безопасности (information security incident): Единичное событие или серия нежелательных или неожиданных событий, связанных с информационной безопасностью, которые со значительной вероятностью способны нанести ущерб бизнес-операциям (деловым операциям) и поставить под угрозу информационную безопасность.

3.3 инцидент информационной безопасности (information security incident): Появление одного или нескольких нежелательных или неожиданных событий ИБ, с которыми связана значительная вероятность компрометации бизнес-операций и создания угрозы ИБ.

инцидент информационной безопасности: Любое непредвиденное или нежелательное событие, которое может нарушить деятельность или информационную безопасность.

— утрата услуг, оборудования или устройств;

— системные сбои или перегрузки;

— несоблюдение политики или рекомендаций по ИБ;

— нарушение физических мер защиты;

— неконтролируемые изменения систем;

— сбои программного обеспечения и отказы технических средств;

— нарушение правил доступа.

3.3.22 инцидент информационной безопасности (information security incident): Одно или серия нежелательных или неожиданных событий информационной безопасности, которые имеют значительную вероятность компрометации бизнес-операции и угрожают информационной безопасности.

Смотри также родственные термины:

3.11. инцидент информационной безопасности организации банковской системы Российской Федерации: событие, вызывающее действительное, предпринимаемое или вероятное нарушение информационной безопасности организации банковской системы Российской Федерации.

Нарушение может вызываться либо ошибкой людей, либо неправильным функционированием технических средств, либо природными факторами (например, пожар или наводнение), либо преднамеренными злоумышленными действиями, приводящими к нарушению конфиденциальности, целостности, доступности, учетности или неотказуемости.

Полезное

Смотреть что такое «инцидент информационной безопасности» в других словарях:

ИНЦИДЕНТ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ — Любое непредвиденное или нежелательное событие, которое может нарушить деятельность или информационную безопасность Примечание. Инцидентами информационной безопасности являются: а) утрата услуг, оборудования или устройств; б) системные сбои или… … Комплексное обеспечение безопасности и антитеррористической защищенности зданий и сооружений

Инцидент информационной безопасности организации банковской системы РФ — 3.46. Инцидент информационной безопасности; инцидент ИБ: Событие, указывающее на свершившуюся, предпринимаемую или вероятную реализацию угрозы ИБ. Примечания. 1. Реализация угрозы ИБ реализация нарушения свойств ИБ информационных активов… … Официальная терминология

инцидент информационной безопасности организации банковской системы Российской Федерации — 3.11. инцидент информационной безопасности организации банковской системы Российской Федерации: событие, вызывающее действительное, предпринимаемое или вероятное нарушение информационной безопасности организации банковской системы Российской… … Словарь-справочник терминов нормативно-технической документации

осознание информационной безопасности — 3.9. осознание информационной безопасности : понимание организацией необходимости самостоятельно на основе принятых в ней ценностей и накопленных знаний формировать и учитывать в рамках основной деятельности (бизнеса) прогноз результатов от… … Словарь-справочник терминов нормативно-технической документации

СТО БР ИББС 1.0-2006: Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения — Терминология СТО БР ИББС 1.0 2006: Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения: 3.3. автоматизированная банковская система : автоматизированная система, реализующая банковский… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р 53114-2008: Защита информации. Обеспечение информационной безопасности в организации. Основные термины и определения — Терминология ГОСТ Р 53114 2008: Защита информации. Обеспечение информационной безопасности в организации. Основные термины и определения оригинал документа: 3.1.19 автоматизированная система в защищенном исполнении ; АС в защищенном исполнении:… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р ИСО/МЭК ТО 18044-2007: Информационная технология. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности — Терминология ГОСТ Р ИСО/МЭК ТО 18044 2007: Информационная технология. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности: 3.4 группа реагирования на инциденты информационной безопасности (ГРИИБ)… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности — Терминология ГОСТ Р ИСО/ТО 13569 2007: Финансовые услуги. Рекомендации по информационной безопасности: 3.4 активы (asset): Все, что имеет ценность для организации [2]. Определения термина из разных документов: активы 3.58 анализ риска (risk… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности — Терминология ГОСТ Р ИСО ТО 13569 2007: Финансовые услуги. Рекомендации по информационной безопасности: 3.4 активы (asset): Все, что имеет ценность для организации [2]. Определения термина из разных документов: активы 3.58 анализ риска (risk… … Словарь-справочник терминов нормативно-технической документации

Инциденты информационной безопасности – выявление и расследование

Хотя бы один раз за весь период работы большинство компаний сталкивалось с инцидентами информационной безопасности. Речь идет об одном, двух и более неожиданных и нежелательных событиях в корпоративной сети, которые приводят к серьезным финансовым и репутационным последствиям. Например, доступ третьих лиц к закрытой информации организации. К классическим примерам можно отнести значительное искажение инфоактивов, а также хищение персональных данных пользователей (клиентской базы, проектная документация).

Не только крупные корпорации, но и небольшие фирмы различных организационно-правовых форм и размеров время от времени сталкиваются с кибератаками. Количество пострадавших компаний ежегодно увеличивается. Действия злоумышленников приводят к большим убыткам пострадавших организаций.

Есть несколько основных рисков внутри корпораций и фирм:

Основная проблема многих организаций в том, что в активно развивающемся мире киберугроз, большинство организаций даже не задумывается об информационной безопасности до возникновения инцидента. Поэтому часто нет резервных копий, доступ к данным есть у всех сотрудников, даже если они не пользуются ими в своей работе, а сеть ничем не защищена, и внедрить туда вредоносное ПО или заблокировать работу сервера организации может фактически любой желающий.

Классификация инцидентов

Аномалии, с которыми сталкиваются предприятия можно классифицировать по следующим признакам:

Существует категорирование инцидентов, позволяющее прописать их в политике безопасности и предотвращать их уже по первым признакам:

1. Несанкционированный доступ. Сюда стоит отнести попытки злоумышленников беспрепятственно войти в систему. Яркими примерами нарушения можно назвать поиск и извлечение различных внутренних документов, файлов, в которых содержатся пароли, а также атаки переполнения буфера, направленные на получение нелегитимного доступа к сети.

2. Угроза или разглашение конфиденциальной информации. Для этого нужно получить доступ к актуальному списку конфиденциальных данных.

3. Превышение полномочий определенными лицами. Речь идет о несанкционированном доступе работников к определенным ресурсам или офисным помещениям.

Что делать при обнаружении инцидента?

Управление аномальными событиями в сети подразумевает не только оперативное обнаружение и информирование службы информационной безопасности, но и их учет в журнале событий. В журнале автоматически указывается точное время обнаружения утечки информации, личные данные сотрудника, который обнаружил атаку, категорию события, все затронутые активы, планируемое время устранения проблемы, а также действия и работы, направленные на устранение события и его последствий.

Современным компаниям ручной способ мониторинга инцидентов уже не подходит. Так как аномалии происходят за секунды и требуется мгновенное реагирование. Для этого необходимы автоматизированные решения по информационной безопасности, которые непрерывно мониторят все, что происходит в сети организации оперативно реагируют на инциденты, позволяя принимать меры в виде блокировки доступа к данным, выявления источника события и быстрого расследования, в идеале до совершения инцидента.

После расследования, выполняя правила корреляции, которые свидетельствуют о вероятных попытках причинения вреда безопасности данных подобными способами, создается карточка данного инцидента и формируется политика безопасности. В дальнейшем подобные атаки будут подавлены и приняты меры до совершения активных действий со стороны сотрудников и внешних источников угроз.

Реагирование на утечку данных

При обнаружении нарушений в сети организации рекомендован следующий алгоритм действий со стороны службы информационной безопасности:

1. Фиксация состояния и анализ информационных ресурсов, которые были задействованы.

2. Координация работы по прекращению влияния информационных атак, проведение которых спровоцировало появление инцидента.

3. Анализ всего сетевого трафика.

4. Локализация события.

5. Сбор важных данных для установления причин происшествия.

6. Составление перечня мер, направленных на ликвидацию последствий инцидента, который нанес урон.

7. Устранение последствий.

8. Контроль устранения последствий.

9. Создание политик безопасности и подробного перечня рекомендаций, направленных на совершенствование всей нормативной документации.

Выявление причин инцидента безопасности

Анализ ситуации позволяет оценить риски и возможные последствия инцидента.

После того, как последствия события полностью устранены, обязательно проводится служебное расследование. Оно требует привлечения целой команды опытных специалистов, которые самостоятельно определяют порядок изучения фактов и особенностей произошедшего. Дополнительно используются всевозможные публичные отчеты, аналитические средства, потоки сведений обо всех угрозах, а также другие источники, которые могут пригодиться в процессе изучения конкретного кейса. Квалифицированные специалисты устраняют вредоносное программное обеспечение, закрывают возможные уязвимости и блокируют все попытки нелегитимного доступа.

По факту расследования составляют перечень мер, направленных на профилактику аналогичных кибератак. Дополнительно составляется список действий моментального реагирования в случае, если имело место проникновение вредоносного ПО в систему. Нужно провести обучение персонала фирмы для повышения киберграмотности.

Решения для информационной безопасности организации

Для предотвращения инцидентов ИБ необходимо внедрить специализированные решения, способные в реальном времени выявлять и реагировать на них даже по первым признакам до непосредственного хищения или других мошеннических действий.

Внедрение решений по информационной безопасности позволяет избежать многочисленных финансовых и репутационных рисков.

Предварительная экспертиза инцидента информационной безопасности

Мы предлагаем:

Почему мы:

Важно:

Реагирование на инцидент в течении 24 часов не зависимо от местоположения.

Эксперты по экспертизе инцидентов информационной безопасности

Чайковский Андрей Сергеевич

Эксперт компьютерно-технического направления

Опыт: Профессиональный опыт в сфере информационных технологий и информационной безопасности с 2012 года

Задать вопрос эксперту: Чайковский Андрей Сергеевич Задать вопрос эксперту Все эксперты

Волокитин Сергей Анатольевич

Ведущий эксперт компьютерно-технического направления

Опыт: Профессиональный опыт в сфере информационных технологий и информационной безопасности с 2008 года

Задать вопрос эксперту: Волокитин Сергей Анатольевич Задать вопрос эксперту Все эксперты

Музалевский Фёдор Александрович

Ведущий эксперт компьютерно-технического направления

Опыт: Экспертная работа с 2010 года. Педагогический стаж с 2012 года. Кандидат физико-математических наук. Доцент кафедры ВМ и ИТ ФГБОУ ВО «ВГУИТ»

Задать вопрос эксперту: Музалевский Фёдор Александрович Задать вопрос эксперту Все эксперты

Предварительное расследование инцидента информационной безопасности (экспресс-аудит инцидента ИБ) является частным случаем применения компьютерно-технической и нормативно-технической экспертизы в области ИТ и ИБ.

Экспресс-аудит проводится на самом раннем этапе обнаружения инцидента или появления обоснованного предположения, что инцидент произошел. Первоочередной задачей на данном этапе сбор максимального объема технических данных и фиксация их состояния. В результате проводимой работы Заказчик получает подтвержденные третьей стороной выписки, логи, журналы, конфигурации и пр.

Полученные данные могут использоваться для проведения внутреннего расследования или проведения расследования третьей стороной. Таким образом, практически исключается возможность признания собранных технических данных недопустимым доказательством.»

План работ по экспертизе инцидента ИБ:

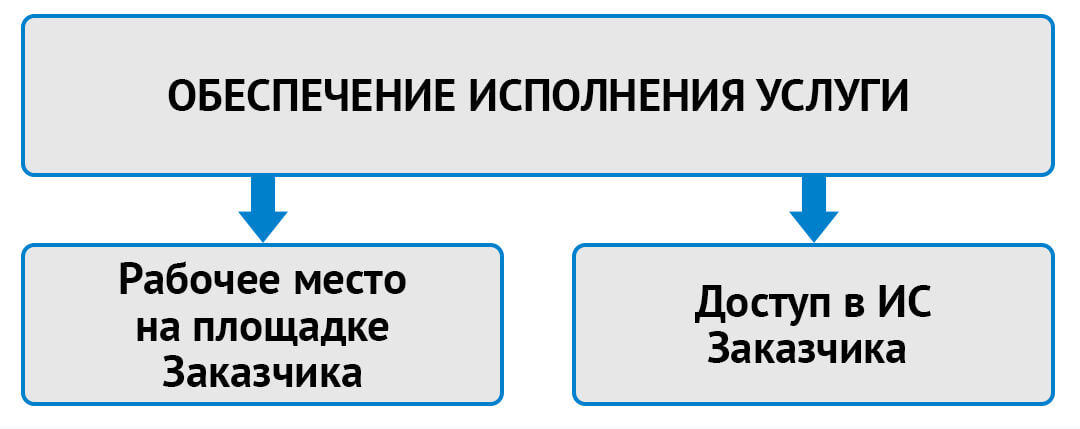

Обеспечение исполнения услуги (предоставляется Заказчиком):

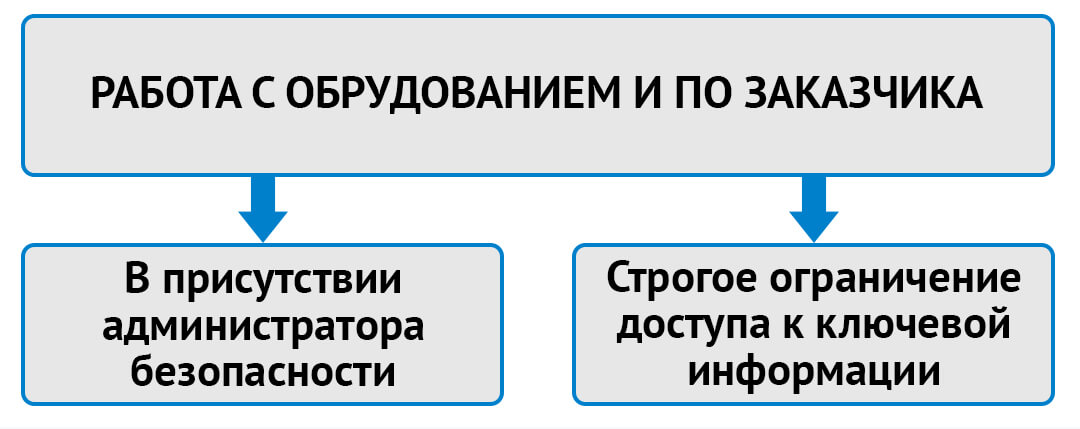

Работа с оборудованием и ПО Заказчика осуществляется:

Работы закрываются единым актом выполненных работ.

Срок проведения расследования, согласно внутренней методике RTM Group, не может превышать 2 календарных дня (1 день – исследование, 2 день – подготовка отчета).

Итоговый отчет содержит первичные выводы относительно установленных обстоятельств инцидента. К отчету прикладываются полный массив собранных и значимых для инцидента данных.

Заказать предварительную экспертизу инцидента информационной безопасности

Для уточнения стоимости и сроков экспертизы заполните форму ниже. Срок реакции на запрос от 1 до 7 часов. Заявки принимаются круглосуточно.

Наш опыт

Эксперты RTM Group принимали участие в следующих делах:

Гражданские дела

Арбитражные дела

Уголовные дела

Видео по экспертизе инцидентов информационной безопасности

Почему RTM Group

В реестре надежных партнеров торгово-промышленной палаты Российской Федерации

Полноправный член «Ассоциации пользователей стандартов по информационной безопасности» (АБИСС)

Входим в рейтинг «Pravo.ru-300» в отрасли Цифровая экономика

Сайт RTM Group входит в пятерку лучших юридических сайтов России

В составе ТК №122

Цены на услуги по экспертизе инцидентов информационной безопасности

Информационное письмо для суда

Предварительная экспертиза инцидента ИБ

При запросе просим указывать дату инцидента, а также краткое описание обстоятельств.

Наши преимущества

более 1300 экспертиз

по направлению информационных технологий проведено нашими экспертами

1800+ аудитов и экспертиз

Эксперты обладают одновременно опытом ИТ-аудитов и судебных компьютерных экспертиз

8 лет

Минимальный стаж экспертной работы

более 40 вариантов

FAQ: Часто задаваемые вопросы

Как присвоить показатель критичности инцидента?

Произошел инцидент. Руководители ИБ и ИТ не могут сойтись во мнении по выставлению показателя критичности. Как сможете помочь?

Здравствуйте.

В соответствии с ГОСТ Р ИСО/МЭК ТО 18044-2007 либо по иному стандарту, наши эксперты проанализируют возникшую ситуацию, соответствующую степени реализации риска ИБ и в соответствии с классификатором рисков присвоят инциденту статус критичности.

Украли деньги с карты, что делать?

Верно ли, что, когда деньги увели – уже поздно метаться?

На самом деле, увод денег — это не одномоментная процедура, мошенникам их надо перевести, обналичить, и мошенники тоже не всегда действуют достаточно расторопно. То есть здесь надо просто проявить максимум оперативности, чтобы успеть быстрее, чем мошенники. Грубо говоря, если у меня украли деньги и перевели их злоумышленнику, я успел позвонить в банк за десять минут, то заблокировать счет злоумышленника за десять минут реально, но для этого должно быть оперативное взаимодействие. За десять минут снять миллион рублей – это тяжело, даже физически банкомат не успеет их выдать.

Какие трудности возникают при взаимодействии с правоохранительными органами?

Какие трудности возникают при взаимодействии с правоохранительными органами?

Во-первых, правоохранительные органы, чтобы добиться какой-то информации от банка, должны пройти целую бюрократию. Это, как правило, месяц и даже несколько месяцев. А делать надо в тот же день, то есть, грубо говоря, сотрудники полиции с экспертом придут к вам в день хищения – вы их пустите в серверную? Вряд ли. Вы им дадите логи? Вряд ли. У вас там будет целая куча согласований, за это время мошенники не то, что деньги снять успеют, они уже будут в другой стране.

Как вернуть деньги, украденные мошенниками? Только через суд?

Возможен ли возврат украденных средств только по решению суда?

Фактически всегда решение суда – единственная возможность вернуть заблокированные деньги. Даже если успели заблокировать денежные средства на счете, в банке может не быть внутренней процедуры взаимодействия по возврату этих денег и, как правило, это идет через суд.

Вы сотрудничаете с правоохранительными органами?

Вы сотрудничаете с правоохранительными органами?

Мы оказываем содействие правоохранительным органам в рамках участия как в следственных действиях, так и в рамках проведения экспертизы. Иногда это происходит по заключенному договору, но никакого предварительного соглашения, конечно, нет. Если им необходимо участие специалистов, например, в оперативных мероприятиях – мы его оказываем на разных стадиях расследования.

Крадут деньги с киви кошелька, как бороться?

Деньги часто уходят на Qiwi- кошелёк и мгновенно оттуда уходят. Как бороться с такими кошельками?

Здесь бороться с фактом перевода проблематично, надо бороться именно на стадии его предотвращения. Помимо этого, мы говорим про оперативное реагирование – это не закроет все 100% хищений, но к этому надо, как минимум, стремиться.

Какая статистика по мошенничеству в СБП Банка России?

Есть статистика по мошенничеству в СБП Банка России?

Статистики по мошенничеству в СБП пока немного, потому что к СБП начали подключаться только в прошлом году. И мы видим, по аналогии с общей статистикой хищений, что сведения в Банк России передаются в крошечном размере от общей статистики, а правоохранительные органы не выделяют у себя хищение через Visa, хищение через СБП, хищение через расчетный счет. Поэтому данная детализация статистики нам может быть доступна только из Центрального Банка и в том объеме, в котором он сам ее получит.

Как лучше подтверждать операции в банке?

Какой способ считаете наиболее эффективным для подтверждения легитимности операции удаленно, для исключений мошенничества. При использовании мобильного приложения? Канал связи? Маркеры?

Во-первых, здесь стоит разделять физических лиц и юридических лиц.

Для юридических лиц – это однозначно «четыре глаза», то есть одной подписью ограничиваться не стоит.

Для физических лиц, для мобильных приложений, опять же, — это второй фактор по альтернативному каналу, никак не через Интернет: это должна быть хотя бы старая добрая SMS, которая вставлена в другой телефон.

Но эффективность для подтверждения операции и безопасность данной операции – это не совсем одно и то же. Все мы знаем, что безопасность снижает эффективность, если мы ставим у себя дверь с тремя замками, мы же сами эту дверь дольше открываем. Безопасность повышена? Повышена. А эффективность открытия дверей снижена. Поэтому мы говорим сейчас о рекомендациях по повышению безопасности. Повышение эффективности работы платежной системы и оперативность совершения платежей входят в прямой конфликт с обеспечением информационной безопасности. Хотелось бы, чтобы все это прекрасно понимали, и здесь надо соблюдать баланс, чтобы мы с одной стороны клиента не загоняли в какие-то негативные рамки вроде задержек в переводе, а с другой стороны – обеспечили ему какую-то безопасность.