Что значит фишинг аккаунт

Полное руководство по фишинговым атакам

С самого момента изобретения электронной почты фишинговые атаки преследуют как частные лица, так и организации, со временем становясь всё более изощренными и замаскированными. Фишинговая атака — один их распространенных способов, используемых хакерами для проникновения в учетные записи и сети своих жертв. По данным Symantec, каждое двухтысячное письмо является фишинговым, а это значит, что ежедневно совершается порядка 135 миллионов атак.

И хотя фишинговые атаки уже давно не редкость, в кризисные времена их количество резко возрастает. Мошенники пользуются хаосом и неразберихой, вызванной последними событиями. В такие времена многие ожидают писем из официальных источников, таких как экспертные организации, страховые компании или правительственные учреждения. Это дает преступникам отличную возможность маскировать свои вредоносные рассылки под письма из официальных источников. Эти, на первый взгляд, безобидные письма перенаправляют пользователей на мошеннические сайты, чтобы обманом побудить их ввести конфиденциальную информацию.

Что такое фишинг?

Простыми словами, фишинг — это тактика рассылки мошеннических электронных писем и попытка обманом заставить получателей нажать на вредоносную ссылку или скачать зараженное вложение, чтобы затем украсть их личную информацию. Эти письма могут выглядеть как сообщения из вполне респектабельных источников: торговых компаний, банков, а также лиц или команд в вашей собственной организации, например, из отдела кадров, от вашего руководителя или даже генерального директора.

Если ваши сотрудники не могут распознать признаки фишинга, под угрозой находится вся ваша организация. Согласно исследованию Verizon, среднее время, необходимое первой жертве широкомасштабной фишинговой рассылки, чтобы открыть вредоносное письмо, составило 16 минут, а на то, чтобы сообщить о фишинговой кампании в отдел информационной безопасности, ушло вдвое больше времени — 33 минуты.

Учитывая, что 91% киберпреступлений начинается именно с успешной фишинговой рассылки по электронной почте, эти 17 минут могут обернуться для вашей компании катастрофой.

Методы фишинговых атак

Как уже упоминалось, большинство, если не все фишинговые атаки начинаются с электронного письма, которое выглядит так, будто его отправил вполне законный источник, однако последующие способы атаки и проникновения могут быть различными. Некоторые способы достаточно просты и заключаются в том, чтобы обманом вынудить пользователя нажать на ссылку и ввести конфиденциальную информацию, другие же более изощренные, например, запуск исполняемого файла, который имитирует настоящий процесс и получает доступ к компьютеру и сети жертвы, чтобы незаметно запустить там вредоносную программу.

Обычно во время фишинговой атаки для обмана жертвы используется сразу несколько приемов. Например, нередко мошенники используют манипуляции с ссылками и подделку веб-сайтов, что в комбинации придает их действиям максимальную убедительность. Первое, что вы видите при получении фишингового электронного письма, — правдоподобно выглядящую ссылку, которая ведет на часто используемый и не вызывающий подозрений сайт, такой как Facebook, Amazon или YouTube, а также сообщение, под разными поводами призывающее вас перейти по этой ссылке. Эти сообщения будут предлагать пользователям ввести конфиденциальную информацию, утверждая, что с их учетной записью или заказом возникла проблема, которую необходимо решить. Именно на этом этапе в игру вступает следующий прием — подделка веб-сайтов.

Хотя на первый взгляд ссылка может выглядеть совсем как легитимный веб-сайт, скажем, «amazon.com», при внимательном рассмотрении можно обнаружить небольшие несоответствия или нестыковки, раскрывающие истинную природу ссылки. Создание таких мошеннических доменов, близких по написанию к известным сайтам, называется тайпсквоттингом. Эти вредоносные сайты во всем максимально похожи на реальные страницы, и ничего не подозревающие пользователи могут ввести на них свои учетные данные. Хакеры же получают возможность ввести украденные данные на настоящем сайте.

Также хакеры часто прикрепляют не вызывающий подозрений файл или добавляют ссылку, при нажатии на которую будет тайно загружено вредоносное программное обеспечение, которое внедрится в систему жертвы. Эти атаки часто внедряют вредоносную программу, маскирующуюся под настоящий исполняемый файл. Работая в фоновом режиме, такая программа будет перемещаться в сети пользователя с целью кражи конфиденциальной информации, такой как банковские счета, номера социального страхования, учетные данные пользователей и многое другое. Иногда вредоносное программное обеспечение включает программу-вымогатель, которая пробирается через сеть жертвы, шифруя и перемещая конфиденциальные данные для хранения с целью выкупа.

Типы фишинговых атак

Наиболее популярный среди фишинговых мошенников метод атаки заключается в создании максимально широкого охвата. Они рассылают стандартные электронные письма от имени известных сайтов максимально возможному количеству адресатов в надежде, что кто-нибудь клюнет на их уловки. Это эффективный, но не единственный метод поймать жертву на крючок. Некоторые киберпреступники для достижения своих целей используют более точные методы, например адресный (целевой) фишинг, клон-фишинг и уэйлинг.

Адресный фишинг и уэйлинг

Как и в обычных фишинговых атаках, в адресном (целевом) фишинге и уэйлинге для обмана жертв используются электронные письма из надежных источников. Однако вместо массовой рассылки множеству получателей адресный фишинг нацелен на конкретных лиц или выдает себя за вызывающее доверие лицо для кражи учетных данных или информации.

Подобно адресному фишингу, уэйлинг (дословно — «охота на китов») направлен на конкретное высокопоставленное лицо. Вместо того, чтобы нацеливаться на широкую группу, такую как отдел или команда, злоумышленники направляют своего внутреннего капитана Ахава на высокоуровневые цели — руководителей и влиятельных лиц — в надежде поразить своего белого кита.

«Охотники на китов» стремятся выдать себя за высшее руководство, например генерального директора, финансового директора или начальника отдела кадров, чтобы убедить членов организации раскрыть конфиденциальную информацию, представляющую для злоумышленников ценность.

Чтобы уэйлинг увенчался успехом, злоумышленники должны намного лучше изучить свою жертву по сравнению с обычным фишингом, чтобы выглядеть как можно достовернее. Злоумышленники рассчитывают воспользоваться авторитетом руководителя, за которого себя выдают, чтобы убедить сотрудников или других руководителей не проверять и не подвергать сомнению их запросы.

Во время работы в предыдущей компании я также стал целью уэйлинга: мошенник, выдававший себя за моего генерального директора, просил дать свой номер телефона, чтобы он мог позвонить мне и попросить об услуге. К счастью, в письме было много явных признаков мошенничества. Самым очевидным было то, что офис генерального директора находился всего нескольких шагах от моего стола, так что он мог бы легко подойти, если бы я ему понадобился!

Клон-фишинг

Клон-фишинг не такой изобретательный как адресный фишинг или уэйлинг, но от этого не менее эффективный. Этому методу атаки присущи все основные элементы фишингового мошенничества, а разница заключается в том, что вместо того, чтобы выдать себя за пользователя или организацию с конкретным запросом, злоумышленники копируют реальное электронное письмо, которое ранее было отправлено легитимной организацией. Затем хакеры используют манипуляции со ссылками для подмены реальной ссылки из исходного электронного письма и перенаправления жертвы на мошеннический сайт. Там они обманом пытаются заставить пользователей ввести учетные данные, которые злоумышленники будут использовать на реальном сайте.

Примеры мошенничества с электронной почтой

Мошенники часто подделывают официальные электронные письма от розничных продавцов, таких как Amazon или Walmart, утверждая, что пользователю необходимо ввести свои учетные данные или платежную информацию для выполнения заказа. Ссылки в электронном письме приведут вас на целевую страницу, выглядящую как настоящая, где вы сможете ввести конфиденциальную информацию.

С развитием электронной коммерции, а также в условиях пандемии количество интернет-покупок достигло невиданных масштабов, а значит у мошенников прибавилось работы. В период праздников, когда все массово покупают подарки, количество таких мошенников растет в геометрической прогрессии. Многие люди делают столько покупок, что перестают задумываться и замечать, что с их заказом что-то не так.

Примером фишингового мошенничества, которое набрало обороты в праздничный сезон 2020 года, является поддельное электронное письмо от Amazon, информирующее клиентов о необходимости войти в систему, чтобы обновить платежную информацию и адрес для выполнения заказа.

(Источник)

Лично я постоянно получаю электронные письма от Amazon о доставке, датах прибытия, подтверждениях и прочем. Если бы я не знал, на что обращать внимание для определения фишинга, я бы легко попался на уловки мошенников.

Анатомия фишинговых писем

Мы выделили наиболее распространенные элементы, присущие фишинговым письмам. Ознакомьтесь с нашей полной инфографикой, чтобы проверить свои знания.

Фишинговые рассылки обычно нацелены на создание ощущения срочности и используют напористые выражения и тактику запугивания, начиная с темы письма.

Отправитель / поле «От»

Мошенники будут создавать впечатление, что электронное письмо отправлено официальным лицом из известной компании, например службой поддержки клиентов. Однако при более внимательном рассмотрении можно увидеть, что и имя отправителя, и адрес электронной почты являются подделкой и не принадлежат этой компании.

Получатель / поле «Кому»

Фишинговые электронные письма часто обезличены, в них к получателю обращаются как к «пользователю» или «клиенту».

Тело письма

Как и в теме письма, в основном тексте зачастую используются выражения, создающие ощущение срочности. Они побуждают читателя действовать, не задумываясь. Фишинговые письма также часто содержат как грамматические, так и пунктуационные ошибки.

Вредоносная ссылка

Подозрительная ссылка — один из главных элементов фишинговых писем, их «полезная нагрузка». Эти ссылки часто сокращаются (с помощью bit.ly или аналогичной службы) или отформатированы, чтобы выглядеть как реальная ссылка от настоящей компании и соответствовать сообщению поддельного электронного письма.

Тактика запугивания

Помимо создания ощущения срочности в фишинговых письмах часто используется тактика запугивания, рассчитанная на то, что читатели перейдут по вредоносной ссылке из-за тревоги или замешательства.

Подпись в конце письма

Как и в случае с приветствием, подпись в конце фишингового электронного письма часто является безличной — обычно указано общее название службы поддержки клиентов, а не имя человека, и соответствующая контактная информация отсутствует.

Нижний колонтитул письма

Нижний колонтитул фишингового электронного письма часто содержит явные признаки подделки, включая неверную дату регистрации авторского права или адрес, не соответствующий расположению настоящей компании.

Вредоносный сайт

Как правило, нажатие на ссылку в фишинговом письме приведет вас на вредоносный сайт.

Как не стать жертвой атаки

Лучшая защита от фишинга — знания. Злоумышленники, занимающиеся фишингом, стремятся выглядеть как можно более убедительно, но зачастую их можно раскрыть по контрольным признакам. Обязательное регулярное обучение основам информационной безопасности и социальной инженерии — это отличный способ предотвращения, который поможет вашей организации выявлять признаки вредоносных электронных писем.

Вот на что нужно обращать внимание каждый раз, когда вы получаете электронное письмо с просьбой нажать на ссылку, загрузить файл или указать свои учетные данные, даже если кажется, что письмо пришло из надежного источника:

Не попадайтесь на уловки

Знание — сила, особенно когда речь идет о защите от фишинга. Чтобы задумка мошенников увенчалась успехом, вы должны попасться на их уловки. Даже если вы считаете себя экспертом по выявлению фишинга, нельзя терять бдительности, ведь опасность может таиться за каждой ссылкой. С течением времени фишинговое мошенничество и электронные письма злоумышленников будут становиться все более изощренными и трудноотличимыми от настоящих.

Пока наша повседневная жизнь тесно связана с цифровыми технологиями и интернетом, хакеры всегда будут рядом, пытаться использовать невинных людей для получения финансовой выгоды. Лучший способ оставаться в безопасности и быть в курсе всех событий — продолжать изучать самые современные формы фишингового мошенничества.

Почему работает фишинг и как с ним бороться

Без сомнения, наиболее развитой формой мошенничества в Интернет является фишинг. Попробуем разобраться, почему фишинг получил такое распространение и как от него уберечься

Фишинг-атаки можно назвать преступлением XXI века. Средства массовой информации ежедневно публикуют списки организаций, чьи клиенты подверглись фишинговым атакам. Средства phishing-мошенничества с каждым днем продолжают расти не только количественно, но и качественно. В то время как спам только отвлекает получателей от работы, фишинг зачастую ведет к реальным финансовым потерям. Угроза вполне серьезная, так почему же люди до сих пор не научились ее избегать?

Почему фишинг работает?

Есть масса способов сыграть на доверии пользователя

Причин, по которым онлайн-мошенничество работает, на самом деле достаточно много. Начать следует с того, что преступники достаточно умело играют на психологии своих жертв: есть масса способов обмануть пользователя, и все они идут в ход.

Например, можно заманить его обещанием какой-нибудь халявы — надо ли говорить, что это вполне эффективный вариант, ведь любители «бесплатного сыра» всегда найдутся. Также можно сыграть на ажиотаже, возникшем вокруг какой-то темы. Хорошим примером в этом отношении может служить целая эпидемия сетевого мошенничества, связанная с прошедшим недавно чемпионатом мира по футболу.

Например, летом 2014 года был обнаружен фишинговый сайт, имитировавший сайт FIFA, на котором пользователю предлагалось подписать петицию в защиту Луиса Альберто Суареса, нападающего национальной сборной Уругвая. Чтобы подписать петицию, пользователю необходимо было заполнить форму, введя в нее свое имя, страну проживания, номер мобильного телефона и адрес электронной почты.

Другой мошеннический сайт предлагал посетителям скачать электронный билет на чемпионат. На самом деле вместо билета пользователь получал банковского троянца — пробравшись в систему, зловред перехватывал личные данные, прежде всего финансового характера.

Из 600 миллионов зафиксированных «Касперским» попыток захода на фишинговые сайты 22% — поддельные страницы Facebook

Для тех, кому в детстве родители все-таки объяснили, что заманчивым обещаниям незнакомцев доверять не стоит, у фишеров есть другой инструмент — рассылки от лица друзей жертвы. Например, в социальных сетях. По данным «Лаборатории Касперского», в 2013 году у пользователей наших продуктов более 35% всех срабатываний компонента «Антифишинг» пришлось на фишинговые страницы, имитирующие страницы социальных сетей. Из 600 миллионов зафиксированных нами попыток захода пользователей на фишинговые сайты 22% случаев пришлись на страницы, имитирующие Facebook.

Еще один эффективный метод — застать жертву врасплох и запугать. Например, угрозой блокировки учетной записи или даже банковской карты. В связи с этим уместно будет упомянуть «вишинг» (голосовой фишинг, то есть фишинг по телефону). Не всем людям просто сориентироваться и отказать напористому «сотруднику отдела безопасности банка», требующему сообщить данные карточки для предотвращения ее блокировки.

Технически фишинг постоянно совершенствуется

Немалую роль в том, что многие люди становятся жертвами онлайн-мошенников, играет тот факт, что с технической точки зрения инструменты фишинга постоянно изменяются и становятся все более и более изощренными.

Поддельные сайты уже не так легко отличить от настоящих — некоторые из них имеют вполне убедительные адреса, иногда на них даже работает защищенное соединение (HTTPS), причем с подлинными сертификатами. Все большее распространение приобретает мобильный фишинг — в силу технических особенностей смартфонов и планшетов распознать поддельный сайт зачастую сложнее, чем на компьютере или ноутбуке.

При этом следует иметь в виду, что в случае фишинга киберпреступнику совсем не обязательно проникать в систему вашего устройства. Поэтому «врожденной» защиты от фишинга нет ни у одной платформы — это по-настоящему универсальная угроза.

Для преступников это по-настоящему прибыльно

Но в первую очередь популярность фишинга растет потому, что это действительно выгодный вид преступной деятельности. Инструменты существуют и сравнительно легко доступны, охват чрезвычайно широк, в том числе и в социальных сетях (помните — 600 миллионов переходов!), большинство действий фишеров полностью автоматизировано.

Поэтому даже при небольшом проценте попавшихся мошенники могут вполне прилично зарабатывать. Причем, поскольку в большинстве случаев охота идет за банковскими данными, для монетизации даже не надо придумывать какие-то сложные схемы.

Впрочем, фишинг хорошо совмещается и с другими видами интересной деятельности, прекрасно существуя с ними в симбиозе. Через спам вы получаете фишинговое сообщение, позволяющее преступнику получить доступ к вашим контактам и разослать «письмо счастья» дальше. По набранной базе в дальнейшем может быть осуществлена рассылка вредоносного ПО — дальнейшее использование собранного таким образом ботнета может быть совершенно любым.

Поэтому не следует думать, что единственная информация, которую необходимо защищать от мошенников, — это данные банковских карт и платежных систем. Многие фишеры будут вполне удовлетворены и доступом к вашей учетной записи в социальной сети или почтовом сервисе.

Как уберечься от фишинга?

Что предложить пользователям в качестве инструмента противодействия мошенникам? Прежде всего, естественно, здравый смысл.

В первую очередь следует сохранять спокойствие и не поддаваться на провокации — это одинаково полезно и в случае онлайн-мошенничества, и в случае «вишинга». Необходимо как следует проверять все ссылки и сайты, на которые эти ссылки ведут.

Если вы получили подозрительную ссылку от коллеги или друга, прежде чем по ней перейти, стоит убедиться, что на другом конце провода именно тот, кто должен там быть. В случае «вишинга» также полезно помнить о том, что данные, например, банковской карты ни один настоящий сотрудник банка просто не вправе у вас потребовать.

В идеале на сайты, требующие ввода личных данных, ходить по ссылкам вообще не стоит — лучше набрать адрес вручную. Разумеется, посещение подобных ресурсов должно осуществляться через надежные устройства и сети.

Не забудьте использовать и регулярно обновлять антивирусные продукты, особенно если они представляют вам и антифишинговые решения. Например, модуль «Антифишинг», встроенный в Kaspersky Internet Security, умеет не только сверяться со списком уже известных мошеннических сайтов, но и опознавать потенциально опасные по более чем 200 критериям.

Фишинг: что это такое и его виды

Что такое фишинг в интернете

Для начала стоит разобраться, что такое фишинг в интернете вообще. Данное явление представляет собой вид интернет-мошенничества с целью запроса и получения доступа к личным данным пользователя (пароль, логин, банковские карты и др.). В интернете самым популярным методом такого мошенничества является рассылка писем по электронной почте от лица известных компаний.

Они, в свою очередь, содержат ссылки на ненастоящие сайты, выглядящие как оригинальные. Обычно, здесь предлагают ввести персональные данные пользователя (в зависимости от того, что нужно мошеннику). После ввода возникает ошибка или выбрасывает с сайта на другой ресурс. Первым делом, следует беспокоиться тем, кто задумывается о создании интернет-магазина, чтобы защитить его от киберпреступлений.

Что такое фут фишинг

Что такое фишинг в сети

Теперь более подробно поговорим, что такое фишинг в сети. На сегодняшний момент это широко распространённый вид кибепреступлений. Происходит похищение аккаунтов, конфиденциальной информации, банковских данных. В особенности, если пользователь занимается франшизой и широко продвигает эту деятельность. К сожалению, в УК РФ прописана ответственность только за крупно масштабные преступления.

Мошенник осуществляет фишинг самыми разными способами. Но его цель задеть человека эмоционально и заставить выполнять свои требования. Зачастую, это хороший психолог, который может манипулировать Вами через запугивание, невнимательность, потребность в везении или любопытство.

Что такое фишинг с фейка

Многие пытаются разобраться, что такое фишинг с фейка и как это работает. Это всё тот же вид мошенничества. Неизвестный пользователь присылает Вам сообщение с просьбой перейти на фейковую страницу. Она может выглядеть как оригинал с качественно написанными СЕО текстами, которые пишут профессионалы. К несчастью, распознать такое редко удаётся.

При вводе своих данных, они переходят к мошеннику. И что же он с ними делает? Он может использовать их против Вас. Войти с помощью них в другие социальные сети, делать спам рассылки. Также, если у Вас имеется электронный кошелёк, то деньги могут перейти к нему.

Что такое фишинг с аккаунта

Если рассуждать о том, что такое фишинг с аккаунта, то логично, что тут так же замешаны персональные данные из социальных сетей. Допустим, что Вам написал знакомый человек по поводу недостатка у него средств. Конечно, нет подозрений, что человек может быть в плохом положении. Но так бывает не всегда. Обычно через сообщение можно понять, правда это или обман.

Это может быть и стиль письма, и поведение человека. То есть, мы говорим о том, что аккаунт этого пользователя уже взломан и используется против него. И с помощью этого ловит других пользователей с целью извлечения выгоды.

Защита от фишинга: что это такое

Чтобы Вы никогда не попадали в подобные ситуации, важно знать про защиту от фишинга и что это такое. Это обычные правила безопасного поведения в сети интернет. Приведём самые важные из них:

Данная статья будет очень полезна всем пользователям, так как напоминает о безопасном пользовании интернетом. Фишинг сейчас достаточно частое явление, которое нужно подавлять. Иначе, это приведёт к настоящему неприкрытому воровству в социальных сетях.

Что такое фишинг: как не стать жертвой хакеров

Что такое фишинговая атака?

Фишинг (англ. phishing, от phone phreaking — «взлом телефонных автоматов» и fishing — «рыбная ловля») — это вид интернет-мошенничества, используемого чтобы получить идентификационные данные пользователей. Он применяется для кражи паролей, номеров карт, банковских счетов и другой конфиденциальной информации.

Как правило, фишинговая атака представляет собой выдачу фейковых сайтов, имитирующих интернет-страницы популярных компаний: соцсетей, интернет-магазинов, стриминговых сервисов и т.д. Хакеры рассчитывают на то, что пользователь не заметит подделки и укажет на странице личные данные: реквизиты карты, логин и пароль, номер телефона. Если человек сделает это, мошенники получат его данные.

Основная проблема, связанная с фишингом, заключается в том, что не существует ПО, которое защитило бы людей и компании: сайты-фейки трудно отличить от оригиналов. Все зависит от потенциальной жертвы — насколько она будет внимательна, распознает ли фейк. Все решает человеческий фактор: уязвимы даже крупнейшие технологические компании.

Последствия фишинговой атаки могут быть масштабными. Яркий пример — взлом кинокомпании Sony Pictures Entertainment в 2014 году. Хакерская группа Guardians of Peace изучила профили сотрудников компании в LinkedIn и разослала им письма с файлами, в которых содержался вирус. Попав на корпоративные компьютеры киностудии, он позволил злоумышленникам месяцами вести слежку и удаленно управлять устройствами. Вскоре хакеры опубликовали в Сети несколько еще не выпущенных фильмов студии: «Ярость», «Энни», «Уильям Тернер», «Все еще Элис» и другие. Кроме того, злоумышленники похитили личные данные 3803 сотрудников Sony Pictures Entertainment и членов их семей, содержимое внутренней электронной почты, информацию о заработной плате и копии неизданных фильмов.

Киберпреступники похитили более 100 Тб данных. Это один из крупнейших взломов корпоративных устройств компании на территории США.

Насколько популярен фишинг среди хакеров?

Количество фишинговых атак растет из года в год. По данным отчета Hi-Tech Trends 2020/2021, предоставленного РБК Трендам международной компанией в сфере кибербезопасности Group-IB, в 2020 году число выявленных и заблокированных фишинговых ресурсов выросло по сравнению с 2019-м более чем вдвое — на 118%. И это давняя тенденция. В 2019 году Group-IB заблокировал 14 093 фишинговых страницы, а годом ранее их было найдено всего 4 494.

Чаще всего хакеры подделывают следующие ресурсы:

Киберпреступники действуют исходя из спроса пользователей на интернет-продукты. В 2020 году практически исчезли фишинг-ресурсы, нацеленные на криптовалютные проекты, так как интерес к ним угас. В 2017-18 годах именно они были популярны у фишеров.

«Начиная с февраля 2020 года, мы видели, как тема COVID-19 активно эксплуатировалась во вредоносных кампаниях — в частности, в фишинговых атаках для компрометации электронной почты сотрудников компаний из США, Новой Зеландии, России и стран Азиатско-Тихоокеанского региона», — рассказал РБК Трендам представитель пресс-службы Group IB.

В 2020 году государства вводили различные льготы и компенсации, а банки позволяли заемщикам отсрочить выплату кредитов. В России получить консультацию по выплатам от государства и отправить заявку на их получение можно на сайте Госуслуг или в онлайн-банках. Мошенники создают страницы-копии этих сайтов, и невнимательные пользователи отправляют им данные.

Какие цели у фишинга?

Фишинговые атаки используют, чтобы украсть ценные данные: реквизиты банковских карт, логин и пароль для входа в аккаунт на каком-либо сайте. Хакеры даже могут шантажировать жертв и требовать деньги в обмен на то, что не станут публиковать данные в Сети.

Фишинговая атака — это также один из способов получить доступ к чужому Apple ID. По мнению экспертов Group IB, кража Apple ID — самый распространенный вид атаки на iOS. Если атака проходит успешно, мошенник получает доступ к облачному хранилищу iCloud и резервным копиям устройств. Если их восстановить на своем устройстве, можно получить доступ к сохраненным файлам. Именно таким образом в Сеть часто утекают интимные фото звезд.

Механика следующая: хакеры рассылают письма с предупреждением о скором снятии денег со счета пользователя в связи с платной подпиской на какое-нибудь приложение. Чтобы жертва действовала быстрее, срок списания устанавливается максимально близким, а сумма внушительная, чтобы человеку было жалко ее потерять.

Для отказа от подписки прикрепляется ссылка на фишинговый сайт, визуально он не отличается от официального ресурса Apple. Там жертва вводит логин и пароль от Apple ID, хакер получает их и авторизуется в аккаунте.

После авторизации хакер может управлять подписками жертвы и восстанавливать резервные копии устройств с ценными файлами. На сайте Apple есть руководство, как распознать фишинговую атаку.

Самые распространенные типы фишинга

По способу распространения сайты-подделки делят на два типа

Это письма или сообщения, отправленные якобы от имени реальной организации или компании — банка, регулятора, госучреждений. Внутри они содержат замаскированную под документ таблицу или картинку, вредоносную программу, ссылку на созданный преступниками сайт, требование перевести деньги на указанный счет или по номеру телефона. Жертва переходит по ссылке и указывает нужные данные, не замечая обмана.

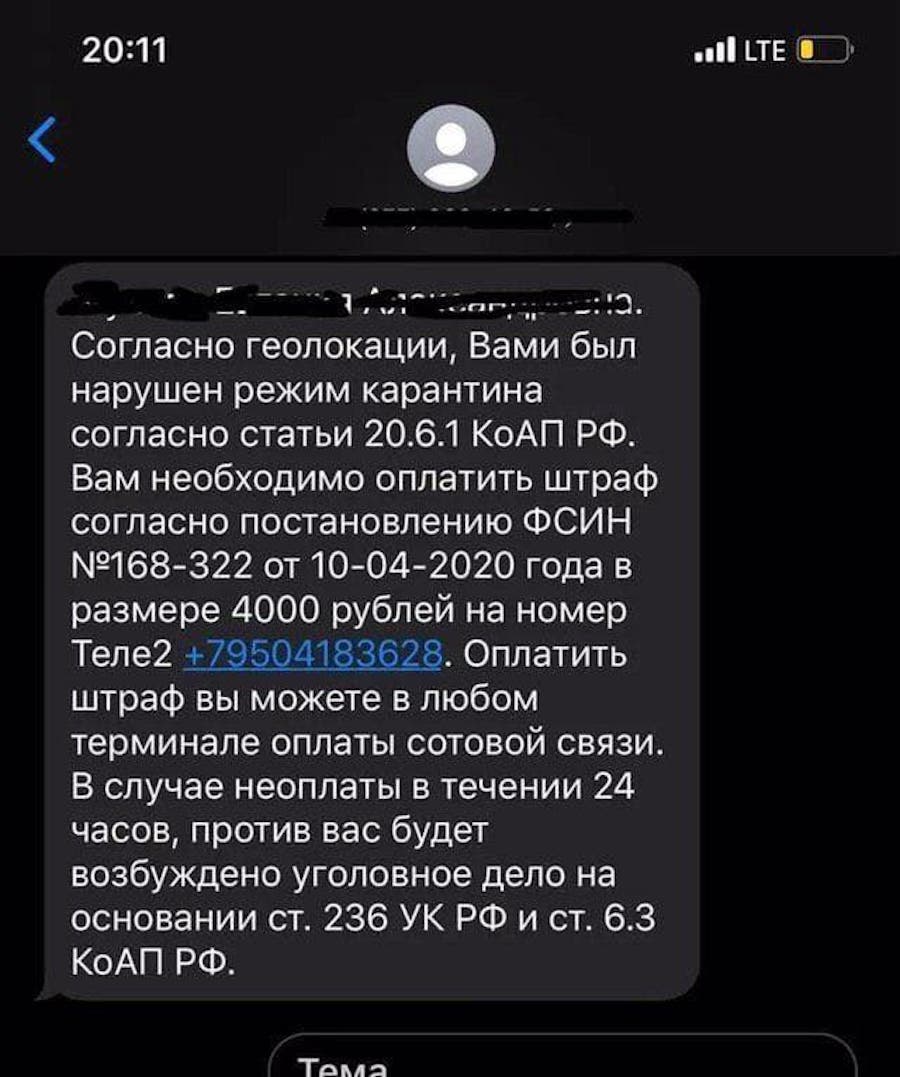

Весной 2020 года москвичам приходили СМС-сообщения о «штрафах» за нарушения режима самоизоляции. Оплатить «штраф» требовали в течение 24 часов по указанному номеру, в противном случае получателю угрожали уголовным делом.

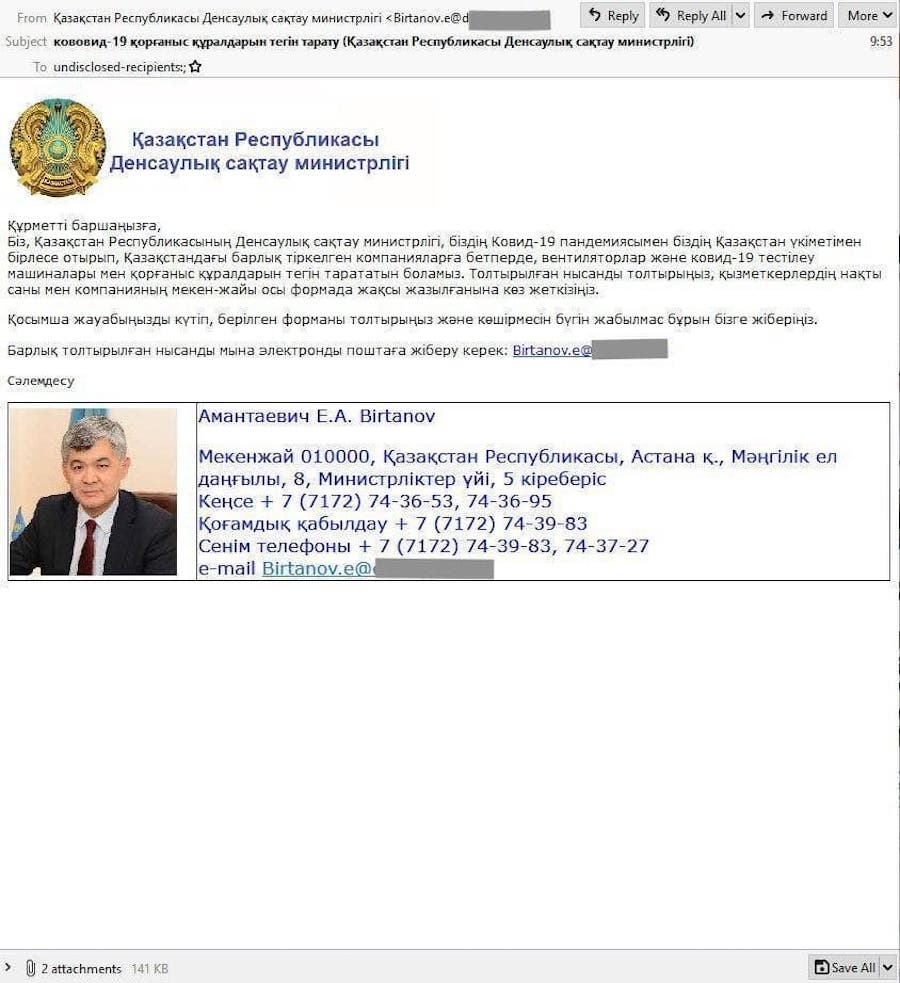

Тогда же в Казахстане рассылали письма от имени местного министра здравоохранения. Злоумышленники сообщали о возможности бесплатно получить защитные средства в рамках госпомощи. Получателям необходимо было лишь заполнить приложенную анкету и отправить по обратному адресу. Во вложении письма находились документы, при запуске которых на компьютер попадала вредоносная программа из семейства Loki PWS, предназначенная для кражи логинов и паролей с зараженного компьютера.

Интернет-мошенники часто активизируются накануне событий, связанных с массовым ажиотажем: это старт продаж новых моделей iPhone, онлайн-распродажи вроде «Черной пятницы», праздники, спортивные мероприятия. В общем, когда пользователи в спешке совершают спонтанные интернет-покупки, могут необдуманно принять решение и не заметить подвох.

В 2020 году накануне «Черной пятницы» эксперты Group-IB обнаружили более 400 сайтов, копирующих маркетплейс AliExpress, и еще 200 сайтов-клонов интернет-магазинов. Мошенники часто используют похожие имена ресурсов чтобы ввести пользователей в заблуждение.

«Опасность подобных сайтов состоит в том, что здесь могут продавать подделки, контрафактный или низкокачественный товар, похищать данные банковских карт покупателей или заражать гаджеты пользователей вирусами», — поделился с РБК Трендами представитель пресс-службы Group IB.

По методу сбора данных также выделяют два типа фишинга

Мошенники используют тот же интерфейс, что у оригинала, и похожие домены, чтобы ввести пользователей в заблуждение. В адресе может быть изменен один знак. Чаще всего, меняют буквы, выглядящие одинаково. Например, строчная L и заглавная I. Aliexpress.com и AIiexpress.com — разные домены, хотя визуально не отличаются.

Как правило, это архив формата.rar. При открытии он заражает устройство вирусом, а тот начинает шпионить за жертвой — собирать данные и отправлять на устройства злоумышленникам.

Кто может стать жертвой фишинга?

Group IB отмечает, что жертвами фишинговых атак могут быть не только обычные пользователи, но и предприниматели, которые в поисках товара зашли на созданные злоумышленниками сайты-клоны производителей.

Также жертвами могут стать бухгалтеры и финансисты, работающие с системами ДБО (дистанционного банковского обслуживания). Их атакуют через популярные профильные ресурсы, которые подделывают или заражают вредоносными программами.

В июне 2017 года у одной из столичных компаний похитили со счета деньги. Group-IB провела экспертизу жесткого диска и обнаружила признаки фишинговой атаки. В тот день сотрудник фирмы открыл браузер Internet Explorer и вбил запрос «НДФЛ с доходов, получаемых с иностранных компаний, когда платить». Одна из ссылок вела на сайт www.glavbukh.ru, с него был загружен вирус. Схема следующая: пользователь заходил на взломанный легальный ресурс, с которого его в скрытом режиме перенаправляли на сервер с набором эксплойтов (программ, ищущих уязвимости в браузере). Они загружали на устройство банковский троян Buhtrap. Преступники получили удаленный доступ к счету и вывели деньги.

Как часто происходят фишинговые атаки в России?

В России ежедневно рассылают до 1 млн сообщений с фейковыми сайтами. Их получают частные лица и организации.

Фишинг применяется для получения доступа к инфраструктуре компаний, далее в ход идут другие способы взлома. По данным разработчика решений по предотвращению и расследованию киберпреступлений Group-IB, около 70% всех целенаправленных атак на российские компании и организации начинаются именно с фишинга. Получив с его помощью доступ хотя бы к одному корпоративному компьютеру, преступник сможет закрепиться в сети организации и получить контроль над всей ее инфраструктурой. Если подобная атака прошла успешно, то последствия для компании могут быть глобальными — утечка конфиденциальных данных, взлом банковских счетов и подобное. Фишинговые атаки активно используют как кибершпионы — прогосударственные хакерские группы — так и киберпреступники.

Одни из самых известных русскоязычных фишеров — группировка Silence. Она стала известна в 2018 году, когда хакеров заподозрили в рассылке вредоносных писем банкам от лица Банка России. В сообщении они предлагали адресатам ознакомиться с новым постановлением. Получателями рассылки, по данным Group-IB, оказались как минимум 52 банка в России и пять банков за рубежом. Хакеры, состоящие в группировке, заражают компьютеры вирусом-шпионом Silence.Downloader aka TrueBot.

В январе 2019 года Silence устроила еще одну масштабную фишинговую атаку, в числе жертв вновь оказались сотрудники российских банков. Рассылку получили более 80 тыс. человек. Письмо приходило под видом приглашения на Международный Форум iFin-2019 или сообщения от «клиента» с просьбой оперативно рассмотреть вопрос по открытию и обслуживанию корреспондентского счета его организации. Внутри содержался архив с вредоносным вложением. Как только его открывали, на компьютер попадал вирус-шпион. Сколько получателей удалось взломать, неизвестно.

Летом 2020 года неизвестной группой хакеров была организована крупная фишинговая атака с помощью подделки сайта ФНС. Сотрудникам всех атакуемых компаний (нефтяных, горнодобывающих, операторов связи и так далее) приходило одинаковое письмо. В адресе отправителя была указана почта info@nalog.ru, полностью имитирующая оригинальный домен ФНС. На деле же письма рассылались с публичных почтовых сервисов, а технические заголовки были подделаны. Автор письма просил явиться в «Главное управление ФНС России» для «дачи показаний по движению денежных средств», а также распечатать и заполнить документы, находящиеся во вложении к письму. В случае невыполнения отправитель обещал применить санкции, предусмотренные УК РФ. Целевое действие жертвы — загрузка прикрепленных файлов. Если она это делала, взломщики получали удаленный доступ к данным ее компьютера.

Самые известные фишинговые атаки

Пожалуй, самая известная фишинговая атака была организована в 2016 году на предвыборный штаб Хиллари Клинтон. Она состояла из двух этапов. В марте 2016 года руководитель избирательного штаба Демократической партии США Джон Подеста получил письмо с фишинговой ссылкой. В письме рекомендовали сменить пароль от аккаунта Google в целях безопасности. Подеста последовал инструкции, и, сам не зная того, предоставил хакерам данные для авторизации в его почтовом ящике.

В апреле 2016 года киберпреступники создали почту-подделку Подесты и разослали сотрудникам Демократической партии США письма с файлом hillaryclinton-favorable-rating.xlsx. Ссылка вела на хакерский сайт. С его помощью мошенники заражали компьютеры демократов и крали с них данные. Так письма попали в руки основателя сайта WikiLeaks Джулиана Ассанжа. Летом 2016 года портал опубликовал письма, свидетельствовавшие о том, что сотрудники Национального комитета демократов США готовили заговор против бывшего кандидата в президенты Берни Сандерса. После этого глава комитета Дебби Вассерман Шульц ушла в отставку. А в октябре 2016 года WikiLeaks обнародовал компрометирующую переписку членов демократической партии США по вопросам ядерной энергетики, публикаций в СМИ, а также внешнеполитической деятельности Хиллари Клинтон.

Частая цель хакеров — облачные хранилища смартфонов. Именно так в 2014 году в Сеть утекли интимные фото актрисы Дженнифер Лоуренс, Кейт Аптон, Рианны и десятка других знаменитостей. Спустя два года американский хакер Райан Коллинз сознался в преступлении — тогда он получил доступ к 50 аккаунтам iCloud и 72 аккаунтам GMail. Это стало возможно с помощью фишинговых сайтов, где жертвы сами указывали данные для авторизации. Коллинз был приговорен к 18 месяцам тюремного заключения.