Что можно узнать по телеграмму

Как пробить человека через Telegram

Тема поиска информации о человеке никогда не теряла своей актуальности. Эта наука даже уже даже имеет свое название — OSINT (Open-source intelligence) а по русски — разведка на основе открытых источников данных. Т.е. для этого не нужно ничего взламывать и совершать какие либо противоправные действия. Вся информация лежит на поверхности. А вот как ее найти, мы вам время от время рассказываем. Вот и сегодня мы расскажем как пробить человека через Telegram

Как пробить человека через Telegram c помощью ботов

Теневые боты помогут найти практически любую информацию о человеке на основе минимальных данных. Необычные боты для индетификации человека, пробив по базам и другие полезные инструменты месседжера.

Ну, что, бро и систер, погнали!)

Список ботов (пока все работают на момент публикации)

EGRUL — пробивает конторы/ИП, по вводу ФИО/фирмы предоставляет ИНН объекта; учредителей бизнеса/партнеров и отчет налоговую декларацию. И наоборот: поиск по ИНН выдаст ФИО/конторы. Базы данных сами понимаете откуда

BMI NP — по номеру телефона определяет регион и оператора. Если повезет то бот определяет даже новые номера и определяет номера, которые были перенесены совершенно недавно

WHOIS DOMAIN — пробивает всю основную информацию о нужном домене (адрес сайта), IP и другое.

MAILSEARCH — по запросу пробива e-mail выдает открытый пароль от ящика если тот есть в базе. Очень серьезная база данных. Висит давно, 1.5 млрд учёток, год актуальности

Через Telegram можно узнать реальный адрес человека. И для этого не нужно быть хакером

Telegram позволяет за несколько минут вычислить точные координаты своих пользователей, использующих встроенный сервис «Люди рядом». Алгоритм обнаружения прост, что дает возможность следить за нужным человеком даже тем, у кого нет никаких навыков хакинга. Аналогичная брешь была обнаружена в японском мессенджере Line несколько лет назад, но разработчики очень оперативно устранили ее.

Слежка при помощи Telegram

В мессенджере Павла Дурова Telegram обнаружена уязвимость, позволяющая определять точное местонахождение любого пользователя. Об этом в начале января 2021 г. сообщил в своем блоге пользователь Ахмед Хасан (Ahmed Hassan), обнаруживший, что можно вычислить очень точные координаты тех, кто пользуется Telegram.

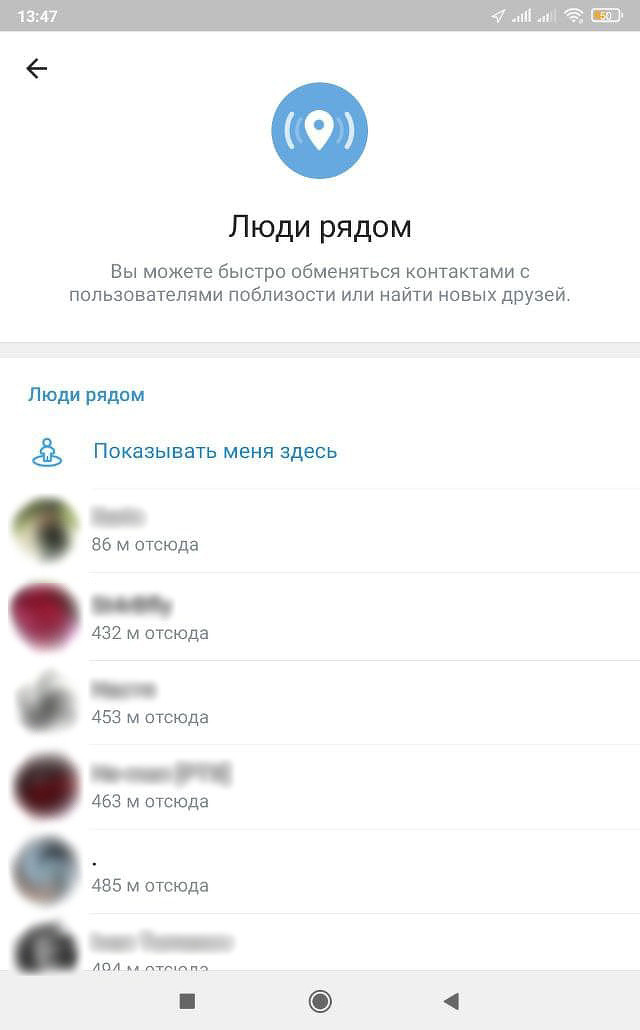

Уязвимость скрывается в сервисе «Люди рядом», встроенном в мессенджер. С его помощью можно находить пользователей Telegram, находящихся поблизости – их место дислокации определяется по GPS-координатам и отслеживается в реальном времени. Сам мессенджер не раскрывает координаты пользователей, а лишь указывает точное расстояние до них, но этого уже достаточно для вычисления их местоположения и даже адреса проживания, если они подключились к Telegram из дома.

Сервис «Люди рядом» был добавлен в Telegram в июне 2019 г. и первоначально носил название «Люди поблизости». В феврале 2020 г. он получил обновление до версии 2.0.

Как работает уязвимость

Для вычисления координат того или иного человека в Telegram, по словам Ахмеда Хасана, нужно использовать метод триангуляции. На первом этапе нужно три раза изменить собственное местоположение, фиксируя при этом расстояние до нужного пользователя и свои же GPS-координаты.

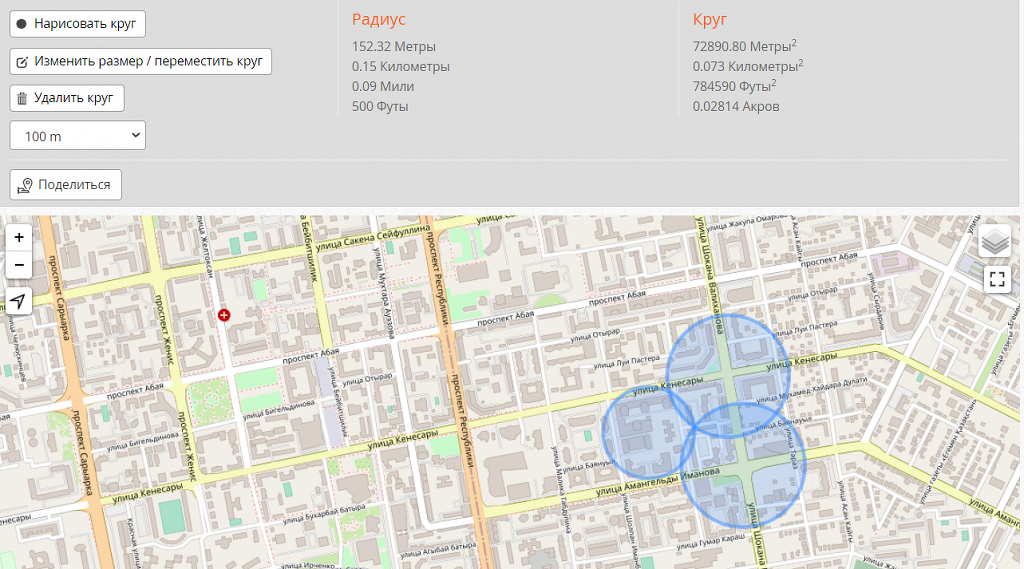

Затем нужно на карте местности начертить три окружности, центром которых будут собственные координаты, а радиусом – расстояние до объекта слежки, указанное в Telegram. Этих простых действий достаточно, чтобы определить, где он находится – он будет там, где все три окружности пересекутся на карте.

Важный момент: отследить таким способом можно тех людей, кто пользуется в Telegram функцией «Люди рядом». Она требует включенного GPS-модуля, и объектом слежки может оказаться каждый. Для предотвращения всех попыток отследить ваше место дислокации третьими лицами при помощи данной уязвимости нужно прекратить пользоваться сервисом «Люди рядом» и отозвать у Telegram разрешение на доступ к геолокации.

Следить могут за каждым

Отследить местоположение пользователя Telegram можно вне зависимости от того, в какой стране или в каком городе он проживает. Например, спустя несколько дней после публикации статьи Ахмеда Хасана и его тестов, проведенных в Нью-Йорке (США), исследователь Андрей Копелян опубликовал на своем сайте Debug Pro результат использования уязвимости мессенджера в Нур-Султане (Казахстан).

Он скачал из Google Play одно из приложений-трекеров, использующих GPS, выбрал в Telegram совершенно случайного пользователя, применил алгоритм с тремя окружностями, и через несколько минут у него на руках был точный адрес этого человека, вплоть до дома.

По словам Андрея Копеляна, Telegram позволяет полностью идентифицировать пользователя при использовании дополнительной информации. Так, человек, которого он выбрал для проверки метода слежки, оставил номер своего телефона в открытом доступе, а также опубликовал свою реальную фотографию. Исследователь отметил, что при использовании поисковых систем, того же Google, можно будет найти дополнительные сведения об этом человеке, например, его страницы в соцсетях.

Дурной пример заразителен

Возможность отследить человека через функцию «Люди рядом» (в английской версии – People Nearby), впервые появилась вовсе не в Telegram – изначально такой «сервис» предоставлял японский мессенджер Line. Аналогичную уязвимость одноименной функции в нем обнаружил все тот же Ахмед Хасан.

Хасан связался с разработчиками Line и указал им на обнаруженную проблему. Те оперативно отреагировали на замечание и закрыли брешь в приложении – оно по-прежнему позволяет общаться с людьми поблизости, но теперь к их местоположению прибавляется произвольно взятое число, чтобы отследить их было невозможно.

«Дыры» в Telegram

Telegram, считающийся одним из самых безопасных мессенджеров, на самом деле содержит множество уязвимостей. Например, в августе 2019 г. в нем была обнаружена лазейка, позволявщая властям различных стран вычислять номера телефонов тех, кто участвует в тех или иных акциях протеста и числится в соответствующих группах в мессенджере. Проблему обнаружили эксперты из Гонконга, где на тот момент как раз проходили многотысячные протесты.

В августе 2020 г. выяснилось, что Telegram допускал создание поддельного профиля, маскирующегося под «Избранное», в которое пользователи часто помещают важную информацию, включая фотографии и пароли. Хакеры могли написать пользователю с такого поддельного аккаунта, после чего он начал бы хранить эти сведения в поддельном «Избранном», открывая тем самым доступ к ним третьим лицам. Разработчики оперативно устранили эту брешь.

В сентябре 2020 г. CNews рассказывал, что Telegram «сливал» номера телефонов своих пользователей, притом даже и тех, кто в нем не зарегистрирован. Это давало возможность хакерам и просто третьим лицам вытащить всю информацию из их профилей и в дальнейшем использовать ее для создания поддельных аккаунтов с целью мошенничества. Здесь стоит отметить, что аналогичная проблема была обнаружена также в мессенджерах Signal и WhatsApp, известных своей развитой системой безопасности.

Боты Телеграмм для поиска по номеру телефона

Telegram – один из самых популярных в мире мессенджеров, занявший первое место в списке самых загружаемых приложений в январе 2021 года. Его функционал постоянно улучшается и растёт, и мы часто и с удовольствием пользуемся его возможностями на наших телефонах и ПК. В числе его востребованных функций входит работа с роботами. Это автоматизированные сервисами, выполняющими различные операции. В нашем материале мы разберём боты для мессенджера Телеграмм, которые используется для поиска информации по номеру телефона. Мы расскажем, как ими пользоваться и насколько они эффективны в работе.

Особенности ботов для поиска по мобильному номеру

Сегодня в Телеграмм можно найти достаточное число автоматизированных программ, выполняющих поиск данных о людях. Большинство таких ботов имеет платный характер, что связано с желанием создателей монетизировать свои продукты. Обычно бесплатно можно выполнить несколько тестовых запросов, позволяющих убедиться в функциональности бота и широте его возможностей.

Пробные тесты показывают, что боты для поиска по номеру телефона звёзд в небе не хватают. В большинстве случаев они выдают информацию, которая имеется в свободном доступе в сети. Лишь некоторые из ботов имеют доступ к закрытым базам данных. Но подчас результаты их работы далеко от идеальных. Они регулярно выдают неточную или устаревшую информацию, и слишком полагаться на их функционал мы не рекомендуем.

Далее в строке бота понадобится набрать номер телефона (или другие запрошенные ботом данные) и нажать на ввод. Через пару секунд вы получите искомый результат.

Давайте рассмотрим, какие боты в приложении Telegram мы можем использовать для выполнения поиска по номеру телефона нужных нам людей.

Популярный бот @get_kontakt_bot, название которого перекликается с известным приложением « Get Contact », позволяющим узнать как записан в телефоне (адресной книге) тот или иной человек. Информацию бот получает с мобильных телефонов абонентов, установивших указанное приложение на свой смартфон. В день бот позволяет выполнить не более 5 бесплатных запросов, позволяющих узнать, как записан человек.

Эффективность бота откровенно средняя, как и самого приложения «Get Contact».

Популярный в различных медиа бот @EyeGodsBot носит запоминающееся название « Глаз Бога ». Обладает большим набором функций, выполняя поиск по имени, по номеру авто (позволяет узнать владельца бесплатно), ищет в социальных сетях (Вконтакте, ОК, Фейсбук).

Довольно эффективно осуществляет поиск по номеру телефона, е-мейл и ID-аккаунта в Телеграм. Предоставляет данные по юридическому адресу, выдаёт почту, логин и телефон по паролю. Выполняет поиск по юридическим лицам и по ИНН, предоставляет информацию по IP и биткойн-адресу. Позволяет искать по фото человека, фото номера автомобиля, точке на карте, работает с голосовыми командами, с помощью которых можно выполнять нужные нам поисковые запросы.

Для работы с ботом понадобится подписка на Telegram-канал его авторов.

Ещё один «эзотерический» бот @AngelProbiv_Bot, носящий название « Архангел ». По некоторым данным, может быть подключен к информационной системе «Solaris», использующейся профессионалами для поиска информации. Позволяет искать по номеру телефона, ФИО, фамилии и году рождения, по номеру автомобиля и так далее.

На данный момент в окне содержится уведомление о проводимых технических работах, из-за чего функционал недоступен.

Для жителей Украины рекомендуем бот @info_baza_bot, выполняющего поиск жителей Украины по номеру телефона, ФИО, е-мейлу, фото и водительским правам. В базе находятся данные более 400 тысяч пользователей, 70 миллионов номеров и около 20 миллионов адресов электронной почты.

Функционал бота условно-бесплатный. Пользователю предоставляется 7 попыток бесплатного поиска, после чего дальнейшие запросы носят платный характер.

Бот @AvinfoBot позволяет проверить продавца автомобиля по телефонному номеру и определить перекупщика. Покажет историю продажи автомобиля по его государственному номеру или VIN-коду.

Бот формирует отчёт по автомобильному номеру и предлагает его купить. Если вы ничего не покупаете, через какое-то время он сам предложит сделать отчёт бесплатно.

Популярный Телеграм-бот @Smart_SearchBot, ищет данные по номеру телефона, е-мейл, ИНН, никнейму, ID в ВК или ID. Выполняет поиск по ГРЗ авто или по фото. По номеру телефона выдаёт ФИО человека, телефонного оператора номера. А также, как записан у других людей данный человек (что роднит его с функционалом уже упоминавшегося нами @get_kontakt_bot).

Бесплатно доступны только три запроса, на все остальные робот требует внесения платы ( 65 рублей в сутки ).

Запрос по фамилии, имени и отчеству даёт возможность выявить организацию, с которой может быть связан искомый человек, адрес (город и улицу), а также ИНН.

Ввод е-мейл предоставит вам данные по странице в ВК, закреплённой за данной почтой, привязанный к ней номер телефона, Поиск по фото позволит вам найти совпадения с фотографией в профиле ВК.

Бот @GetGmail_bot предлагает вам отправить ему какой-либо адрес gmail-почты, после чего он предоставит вам Google-ID данного адреса.

Используя такой ID, вы можете получить архив альбомов от Гугл, а также перечень отзывов и редактирований на Гугл-картах.

Очень простой бот @getfb_bot, покажет страницу в Фейсбук, которая привязана к имеющемуся у нас номеру телефона.

Функциональность инструмента средняя, несколько наших тестовых попыток дали результат с ошибками.

Бот @Quick_OSINT_bot ищет информацию о человеке с помощью номера телефона, адреса электронной почты, VIN авто и его государственного номера, паспорта, ИНН и СНИЛС. Также выполняет поиск по паролю, ища в базах связанные с ним е-мейл.

Функционал имеет условно-бесплатный характер, позволяя осуществлять несколько бесплатных запросов за сутки (далее платно). Результаты поисков обычно дают посредственный результат.

Известный @HimeraSearch_bot позволяет выполнять стандартный набор поисковых операций, позволяя найти человека по ФИО, по номеру телефона, по почте, по фото, по номеру авто. Может находить место проживания человека, предоставляет данные о проблемах с законом, родственные связи и другое.

Бот @Dosie_Bot позволяет выполнить поиск по номеру телефона, предоставляет номер паспорта данного человека и его идентификационный номер. Функционал платный, даётся несколько бесплатных попыток.

Данный Телеграм-бот @last4mail.bot позволяет с помощью ввода адреса электронной почты нужного человека узнать, имеет ли данный человек аккаунт в социальной сети Одноклассники, а также в Сбербанке.

Функционал @VKUserInfo_bot позволяет с помощью ввода ID пользователя узнать страницу ВК и получить довольно полную о владельце страницы. Все данные пользователя, которые он указал в информации о себе, вы сможете получить благодаря возможностям данного робота.

Инстаграм-шпион @IGSpyBot. Позволяет анонимный просмотр и скачивание историй в Инстаграм, что пригодится завсегдатаям этой социальной сети.

Видео-инструкция

В нашем материале мы описали ряд ботов мессенджера Телеграмм, позволяющих выполнять поиск по номеру телефона, е-мейлу, фото, и другим данным. В целом функциональность большинства из них находится на среднем уровне. А большинство услуг имеют платный характер. Тем не менее, при должной доле дотошности и упорства можно получить ряд полезных сведений о владельце мобильного номера, что поможет в процессе сбора данных об интересующем нас человеке. Подробнее смотрите в видео.

Дыры в безопасности телеграм. Как тебя могут пробить и меры предосторожности

Вот пример подобных ботов для пробива

@getmyid_bot (пробивает ID по пересланному сообщению)

@deanonym_bot (пробивает номер телефона по ID, используя ту самую слитую базу).

Иными словами, если ваш номер в базе, то нужно беречь ID как зеницу ока.

Собственно, как инфа о сливе начала распространяться, телеграм принял меры против этого.

Во-первых, всем было предложено сменить никнейм, если он ставился до осени 19 года.

Во-вторых, в настройках конфиденциальности появилась возможность запрещать находить номер телефона, если отсутствуют взаимные контакты.

В общем, предложили выкрутить настройки конфиденциальности на максимум, сменить никнейм и жить спокойно.

Но было бы слишком если так.

Недавно появились боты, которые дают возможность ID по никнейму, даже если он был сменен после 2019 года, да хоть вы никнейм поставили минуту назад.

Суть в том, что эти боты используют уязвимость протокола телеги, которая дает возможность напрямую получать ID, если известен никнейм пользователя. А зная ID, как уже говорилось выше, можно получить и все остальное.

Вот пример ботов, которые делают подобное:

@CheckID_AIDbot (пробивает ID по никнейму вне зависимости от того был он в базе или нет).

Ну и вишенка на торте.

Бот со звучным названием «Глаз бога»

@EyeGodsBot

В нем совмещены функции двух ботов выше + кроме пробива по базе телеги, данный бот представляет собой полноценный «комбайн» для пробива по открытым базам данным. С помощью бота пробивается и сам номер телефона (по базам Getcontact, NumBuster и др.).

В телеграме бот выдает также инфо о том, в каких публичных чатах вы состоите.

А также много еще чего. К сожалению, бот платный. Хотя и не особо дорогой. Кому надо, тот поверьте пробьет.

Есть на самом еще множество OSINT решений для пробива (гугл в помощь).

Кто виноват и что делать?

С первым пунктом все и так понятно. Телеграм никогда не был и не является анонимным и близко. Смешно считать анонимным сервис, в основе архитектуры которого лежат централизованная система серверов Гугл и Амазон, для регистрации нужен телефон, база которых в открытую парсилась вплоть до 2019 года.

Но это еще полбеды. Настоящая проблема в том, что телеграм оказался настолько дырявым, что теперь любой школьник, зная пару-тройку ботов может пробивать других пользователей, получая конфиденциальные сведения.

Теперь же что касается рекомендаций.

1. Если ваш номер уже попал в базу, то самым безопасным вариантом будет просто удалить свой аккаунт. И перезарегистрировать заново. Можно на тот же номер телефона. Предварительно можно скопировать важные контакты и данные, если таковые есть.

Новый аккаунт будет иметь свежий ID, а как мы выяснили это ключевой пункт для любого пробива по телеге.

Желательно все же регистрировать аккаунт на отдельный номер, на которых нет никаких контактов, а после регистрации вывернуть на максимум настройки конфиденциальности.

2. Если Вы попали в базу, но по ряду причин не можете расстаться со старым аккаунтом, то имеет смысл выполнить ряд условий:

— Удалить и больше никогда не использовать никнеймы

3. Ну и следить за новостями вокруг телеграм, чтобы быть в курсе происходящего.

Вот такие вот дела.

Информационная безопасность

1.2K постов 22.8K подписчика

Правила сообщества

Обязательно к прочтению для авторов:

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

Уязвимость от хацкеров ‘тебя могут найти, если ты будешь транслировать своё местоположение’.

Я надеялся, что тут будет обзор серьёзной уязвимости, чего-то из криптографии или явного косяка хранения базы сообщений. А тут какой-то весёлый пекарь

Перечитал два раза, но так и не понял в чем опасность, что мой ID узнают. Раньше в аське номер выполнял ту же роль и все жили дружно.

Закроют одно, найдется другой 0-day.

Лучший совет-обойтись без телеграма.А захотят пробить по базе-пробьют.

Когда не выставил знак аварийной остановки на автомагистрали

Madonna! Santo! Скоростная трасса. Выезд на встречку

В Челябинске трое мужчин похитили девушку, сообщают очевидцы. Её буквально вынесли из подъезда и увезли

Эта запись сделана всего несколько часов назад в доме 29а по улице Салавата Юлаева. Соседи из 8 подъезда слышали крики девушки о помощи, но выйти на разборки к трем мужчинам никто не решился. Позже люди по камерам наблюдения домофона увидели, как эти трое парней насильно (один держит за руки, второй за ноги) уносят девушку.

Один из похитителей пытался закрыть камеру домофона рукой. Но его лицо все равно попало в объектив.

UPD. Информация о похищении девушки не подтвердилась. Об этом сообщили в городском и областном управлениях МВД. По данным источников челябинку забрали родственники для помещения ее в реабилитационный центр.

В Минске отряд спецназа взял штурмом квартиру мужчины, он оставил комментарий в соцсети.

Он оставил комментарий в соцсети под новостью о том, что 12 ноября два российских десантника разбились при десантировании на полигоне в Гродненской области

Мужчину задержали и признали подозреваемым в разжигании социальной вражды и розни.

Силовики подчеркнули, что они установили личности еще 50 комментаторов. Часть из них уже покинуло страну.

Владельцем крупнейших антивакцинаторских групп в России оказалось похоронное бюро

Журналистское расследование установило, что крупнейшими антивакцинаторскими группами в соцсетях владеет сетевое похоронное бюро “Харон Тур”. Как оказалось, скупку таких сообществ предприимчивые бизнесмены начали ещё в середине 2020 года.

Расследование велось в отношении 25 крупнейших антивакцинаторских и конспирологических групп в соцсети “ВКонтакте” и 20 Telegram-каналов и чатов на ту же тематику. Выяснилось, что не менее 18 и 12 из них соответственно управляются похоронными структурами бизнесмена и депутата из Мордовии Аркадия Плетенщикова, известного в определённых кругах, как Аркаша Плетень.

Журналисты узнали, что предприниматель прямо или через посредников владеет целой сетью предприятий, так или иначе связанных с похоронным бизнесом. Помимо сети похоронных агентств “Харон Тур”, действующих в 34 регионах России, ему принадлежат гробовые бутики “Woody” и рыболовный магазин “Мечта” в Саранске.

Сам Плетенщиков от комментариев отказался. Один из сотрудников на условиях анонимности рассказал, что его шеф всегда подходит к бизнесу со стратегической точки зрения и часто инвестирует в глобальные и долгосрочные проекты – так, ранее он вкладывался в сообщества отрицателей ВИЧ/СПИД и сторонников лечения водкой.

«Джигитовка» на дороге закончилась для лихача не лайками, а страшной аварией

В Дагестане молодые люди снимали ролик для соцсетей, но 21-летний водитель «Приоры» не совладал с управлением и на скорости врезался в столб.

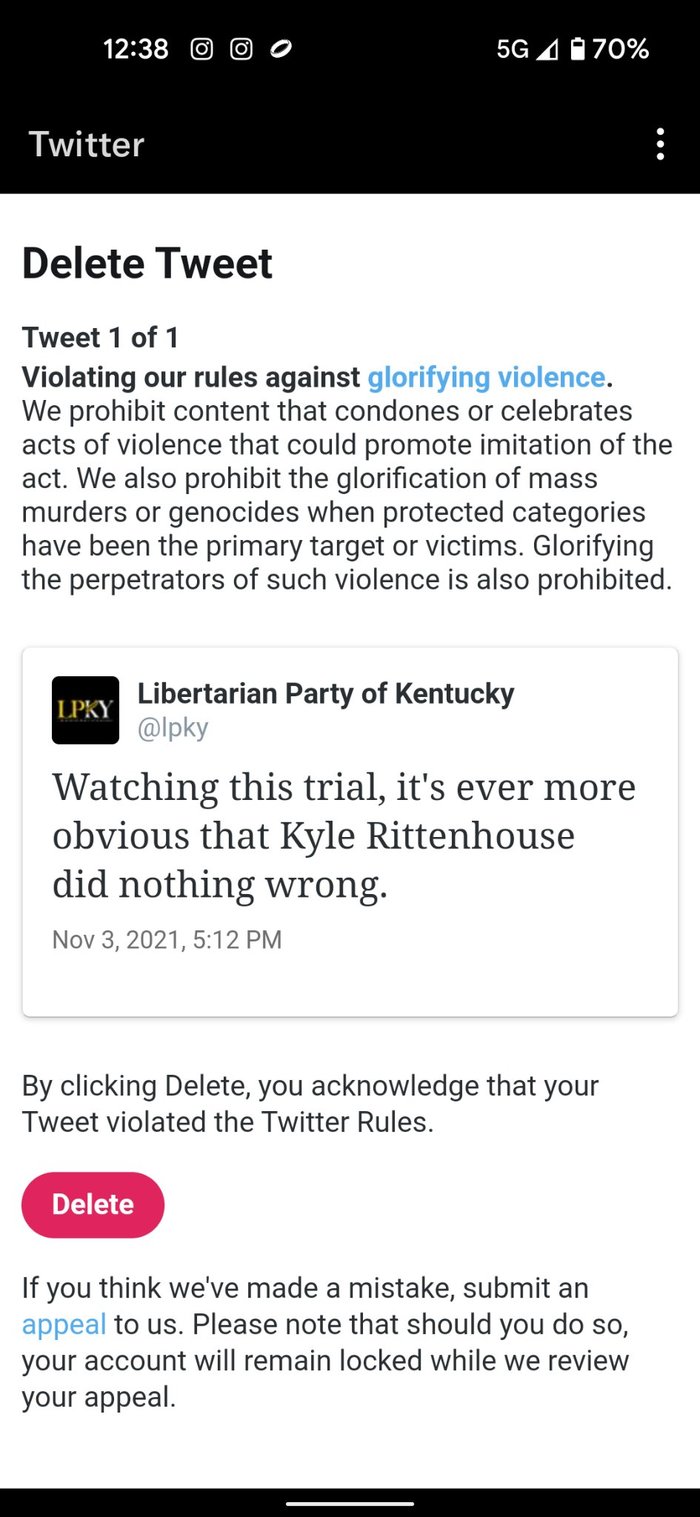

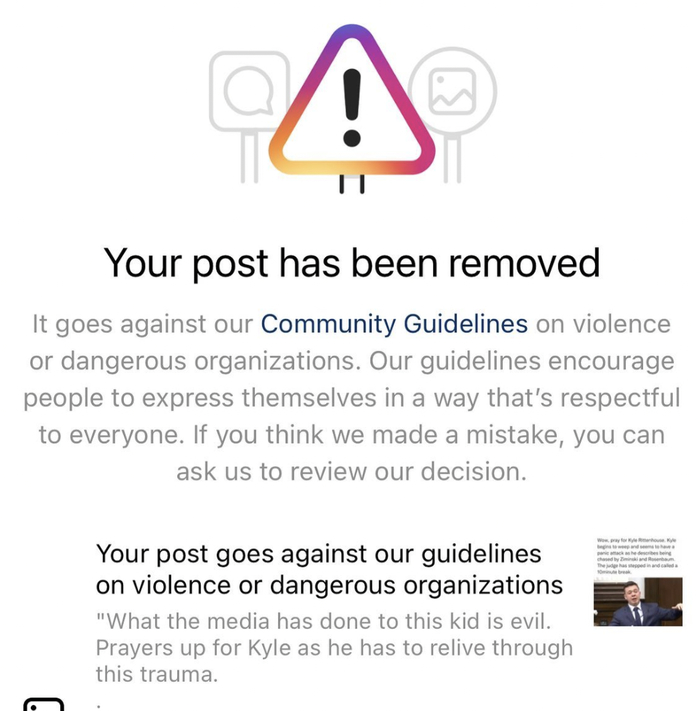

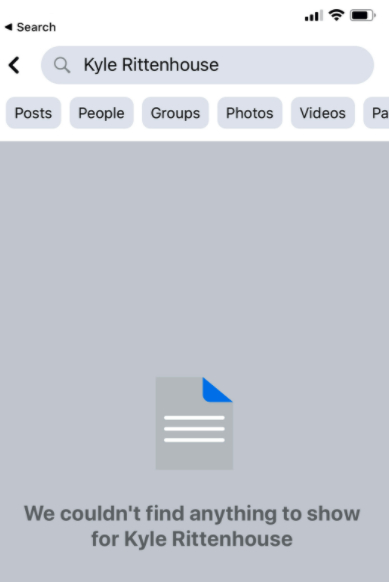

Соцсети банят посты в поддержку Кайла Риттенхауса

Несмотря на то, что судебный процесс всё еще продолжатся, Биг Тех уже «вынес решение» о виновности Риттенхауса и цензурит высказывания в его поддержку.

Twitter заблокировал страницу Либертарианской партии Кентукки за нарушение правил, которые запрещают прославление насилия.

Наблюдая за этим судебным процессом, становится все более очевидным, что Кайл Риттенхаус не сделал ничего плохого.

Также Facebook забанил аккаунты Риттенхауса и блокирует все поисковые запросы по запросу «Кайл Риттенхаус».

Мы назвали эту стрельбу массовым убийством и удалили аккаунты стрелка из Facebook и Instagram.

Не ну а че? Соцсети же лучше знают что и как.

BLM? Не, не слышал

Ответ на пост «Милонов vs азербайджанская диаспора»

Вот объясните мне пожалуйста, я или тупой или что. Вот гость с республики говорит, пойдем выйдем в клетку. Ну выйдут они, ну изобьет он Милонова допустим. Дальше что? Он что сразу станет правым? Сразу слова Милонова станут неправильными и обесценятся? Почему они всех пытаются в клетку вытащить?Где логика, объясните мне может я что-то не понимаю?*

Война со здравым смыслом и собственным населением продолжается

Неизвестно, является ли телеграмм-канал «ГУБОП» официальным новостным каналом одноименного подразделения МВД. Он создан осенью 2020 года, его авторы в основном репостят сообщения из других каналов с политической тематикой.

Юристы замечают, что сегодня экстремистским формирование признаёт суд по заявлению госорганов. Телеграм-каналы и чаты, признанные экстремистскими, не могут стать экстремистскими формированиями автоматически. Но! Не исключено, что в постановлении прописан другой механизм признания формирования экстремистским.»

По словам москвички, сотрудники кафе не предприняли никаких действий для вызова полиции. Из заведения она вышла одна и направилась к дому. В этот момент мужчина побежал за ней с извинениями, ему даже удалось схватить россиянку за руку, но она смогла вывернуться и забежать в подъезд.

Женщина признается, что переживает за свою жизнь, так как герой ролика хвастался своими связями. На данный момент она написала заявление в полицию.

Я в шоке. Атака на бабушку

Всем привет. Ситуация сложилась такая. Я, как доверенное лицо, продавал квартиру бабушки. Сама бабушка находится в 9000 км от меня и живёт с моей мамой в виду приклонного возраста поэтому все вопросы здесь решаю я по доверенности. Место действия Камчатский край. Вчера 30.09.2021 встретились с покупателем в банке ВТБ для заключения договора. В этот же день покупатель заключил договор страхования своего КРЕДИТА С ВСК (кватира покупалась в ипотеку) и я указал номер телефона бабушки в дкп на квартиру, а так же свой номер телефона. Утром 01.10.2021 сделка была подтверждена электронными цифровыми подписями сторон и дело закрутилось. Сейчас по местному времени 23.00 и мне позвонила бабушка с жалобами, что её телефон атакуют звонками номера с различных стран (телефон свежий и там сразу указывается страна звонящего по номеру телефона. Скорее всего так на всех современных трубках). Чаще всего звонят из Японии и европейских стран. На лицо попытка у пожилого человека выудить все деньги. Никого не обвиняю, но больше всего подозрение падает на ВТБ, т.к. страховая к номеру телефона продавца доступа не имела. Бабушке настоятельно рекомендовал в любой непонятной ситуации передовать телефон моим родителям и не сообщать никакой информации о карте. Берегите родных!

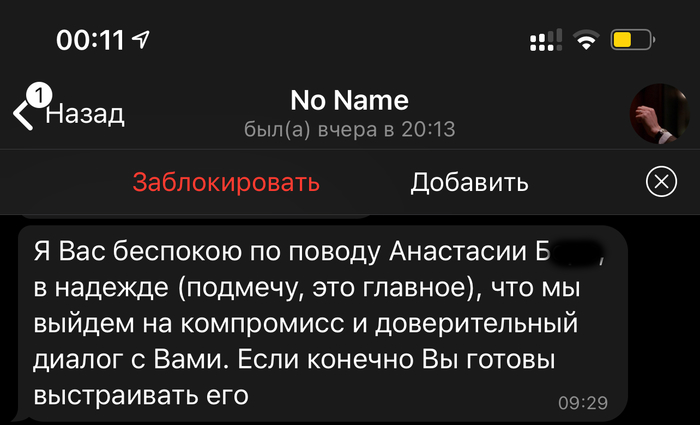

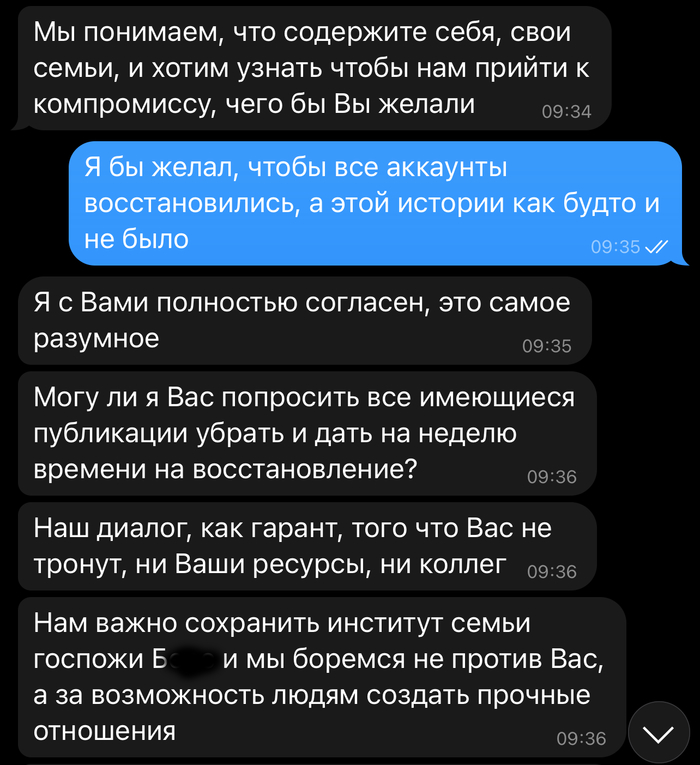

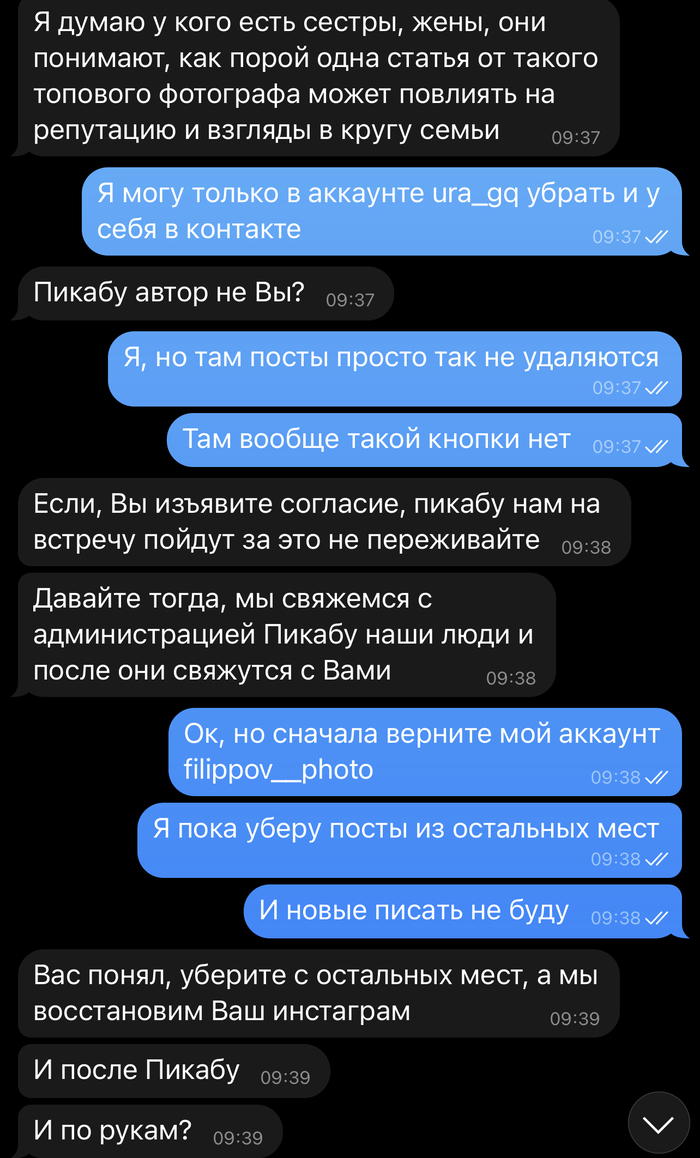

Про безопасность в Инстаграм

Это не ответ на предыдущие посты, потому что их скоро удалят. Но этот пост не только для тех, кто следил за постами «История о том, как из-за одной модели пострадали 10 фотографов, агенство и журнал», но и просто для тех, кто хочет обезопасить свой аккаунт в Инстаграм. Тут будет парочка полезных советов в конце.

Для начала, что было дальше в той истории. После моих постов на Пикабу и огласки в СМИ, мне написал неизвестный:

Но как видите, сила Пикабу здесь оказала свое влияние, так что, все было не зря, спасибо, пикабушники 💖

Теперь пара полезных советов по поводу безопасности аккаунтов, которые я могу дать после всей этой истории.

1. Самое простое: не открывайте подозрительных ссылок нигде. А если перешли, не вводите там никаких своих данных. Официально Инстаграм пишет только на почту.

2. Привяжите свой профиль и к телефону, и к почте, а не только к чему-то одному.

3. Пожалуй, самое важное: включите двухфакторную аутентификацию и в интсаграме, и на почте, и на резервной почте (через которую можно получить доступ к основной).

4. Создайте рандомный сложный пароль из 16-20 символов, состоящий из маленьких и заглавных букв, цифр и специальных символов, типа @#!$% и тд. Для создания и хранения таких паролей есть специальные приложения.

5. Не пересылайте свои пароли никому в текстовом формате ни в каких мессенджерах и соцсетях. Коды авторизации тоже, само собой.

Восстановить аккаунт намного сложнее, чем заранее позаботиться о безопасности.

Продолжение поста «Зафиксирован вброс на участке 3667 в городе Балашиха Московской области. Выборы в Государственную думу (2021)»

Видео-наблюдение по-королевски: сотрудники избиркомов закрыли камеры воздушными шариками

В российской школе девочкам запретили приходить на учебу без косынок

UPD. Инициатором был заместитель директора, его накажут.

В Дагестане руководство школы запретило девочкам приходить на уроки без косынок. Об этом рассказала жительница села Маджалис, чья дочь учится в средней общеобразовательной школе имени Темирханова, пишет Telegram-канал Mash Gor.

По словам женщины, от учениц потребовали покрывать голову, хотя раньше такого правила не было. В уставе прописано про светский внешний вид школьников, но перед началом этого учебного года туда добавили строчку про косынки.

Девочек, которые пришли без косынок, поставили к стенке, отчитали и пригрозили не пускать на уроки, поделилась женщина. Кроме того, классические брюки надевать тоже запретили. Когда родители спросили у руководства школы, зачем необходимо носить косынки, им ответили, что в учреждении такие же правила, как и в церкви.

Avito в наглую продаёт номера телефонов

Ради интереса залез неделю назад глянуть цены на недвижку в Москве. Так, для общего развития, узнать сколько стоят квартиры в нашем районе. Никому не писал, ничего ни у кого не спрашивал. Полистал, да закрыл.

-Такой-то, такой-то? (Называет по имени). Вы недавно интересовались недвижимостью, готовы выслушать наши предложения?

-А где вы номер взяли?

-Не могу сказать, номер передали наши агенты по рекламе.

Авито, вы охренели там совсем уже? Хорошо, что не смотрел наручники, мне потом из БДСМ клубов звонить будут с предложениями?

Ticketsnational.ru фишинговый сайт (Театральная Народная Эстрада)

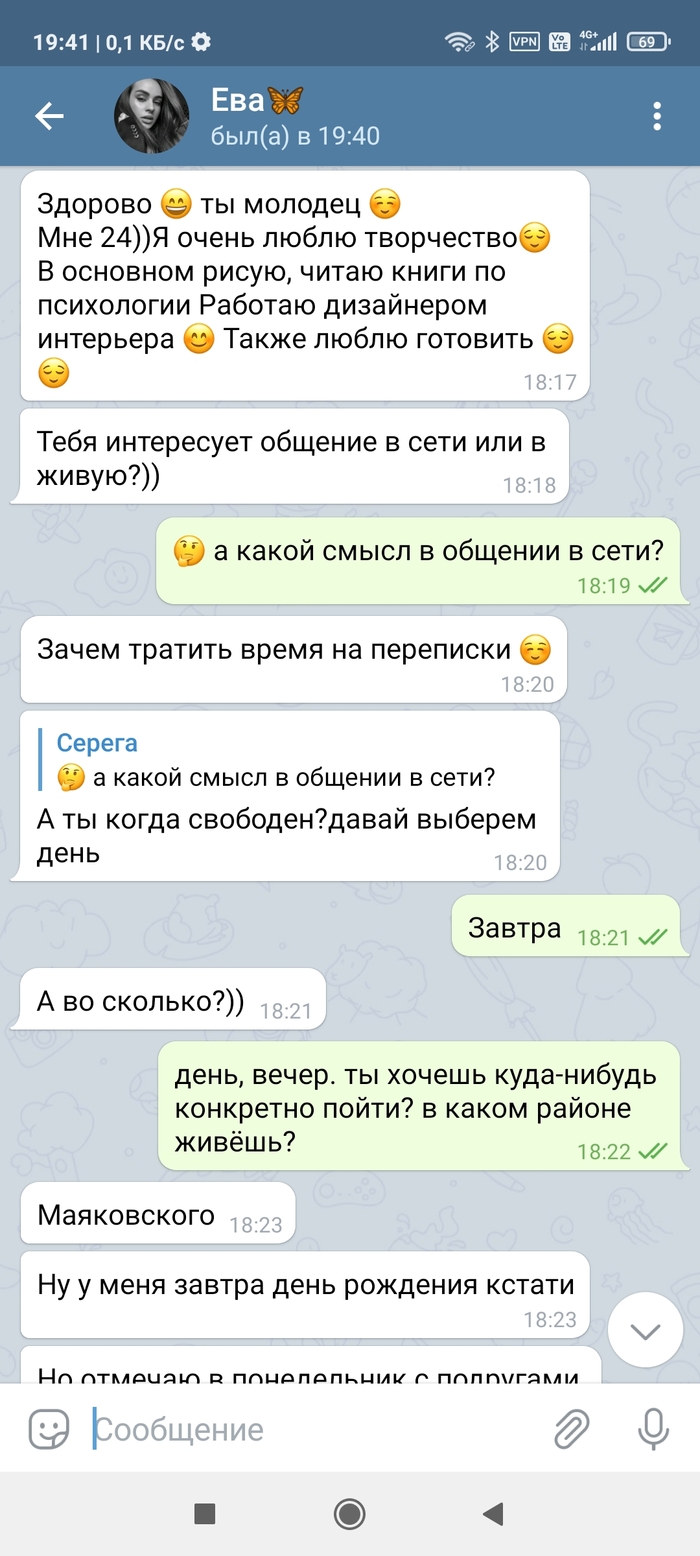

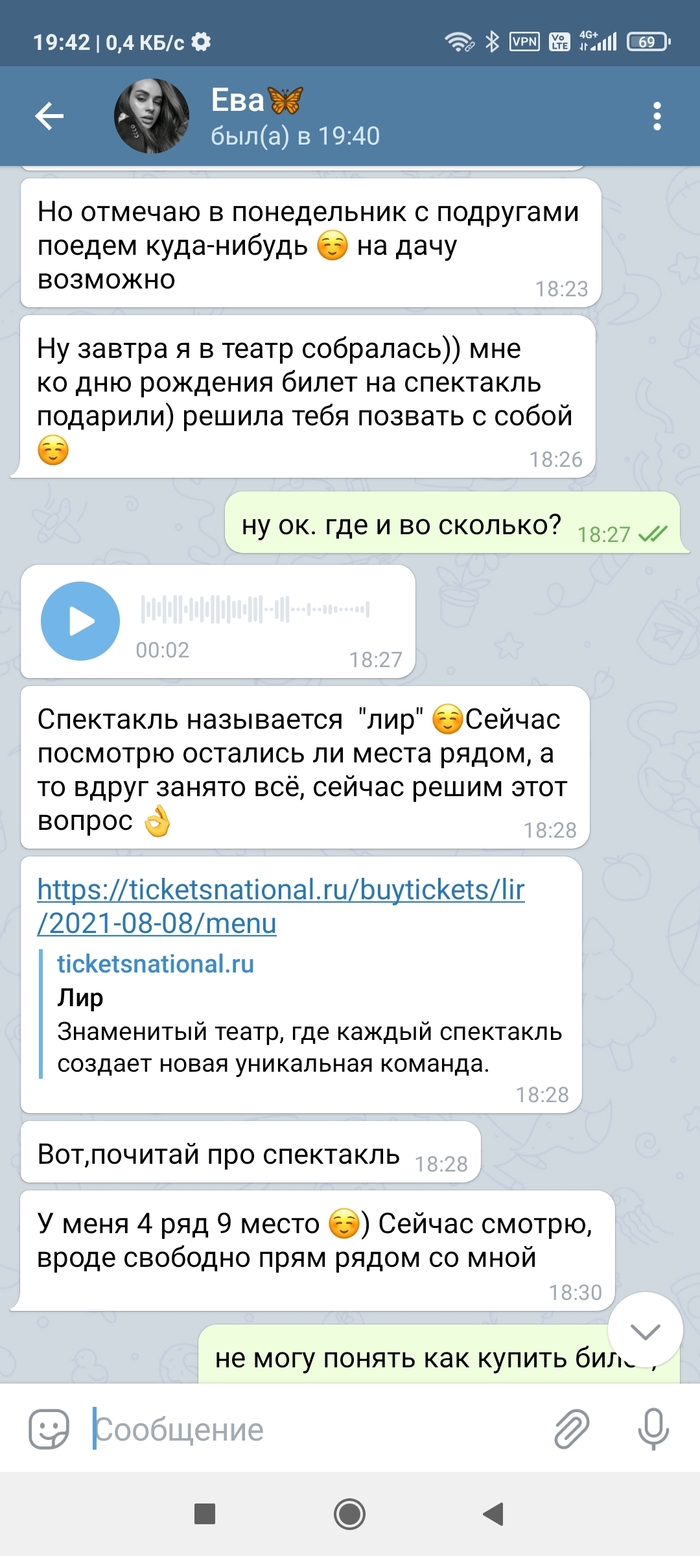

В тиндере познакомился с девушкой (фото не верифицированно). Перешли в телеграм, в ходе переписки меня пригласили в театр, кинули ссылку на фишинговый сайт ticketsnational.ru (ворует данные карты).

на самом деле там Буфф Санкт-Петербургский государственный музыкально-драматический театр.

Сайт постоянно меняет адрес. Не попадайтесь, помните, ни одна красотка тебя урода в театр не пригласит 😂😂😂.

Сливают муть

Заволжский мясокомбинат-свинарник что под Тверью, что то упорно сливает на поля вот уже 4ую неделю.

Трубы раскатаны в двух направлениях

Кинули трубу под трассой, и в поля 56.892141, 35.733370

В момент слива не попал.

Интересно менты работают

Учительница математики и криминальная вакансия. Как 55-летняя уроженка Ростова-на-Дону стала обвиняемой по делу о хакерской атаке в США

для лл: Её обвиняют по 19 пунктам во взломе, краже и отмыванию в США и ей грозит до 85 лет в тюрьме. Её обвиняют в разработке бота шифровальщика, который шифрует личные файлы, а потом требует биткоинов для расшифровки.

Хакеры из группировки Trickbot создали вирус-вымогатель, с помощью которого похитили десятки миллионов долларов у американских компаний. Участницей киберпреступного синдиката Минюст США называет Аллу Витте – 55-летнюю уроженку Ростова-на-Дону. Последние 14 лет она жила в Суринаме с мужем, гражданином Нидерландов. Настоящее Время разбиралось, как бывшая учительница математики оказалась в центре очередного скандала, связанного с русскими хакерами.

От правоохранительных органов Алла Витте не скрывалась: так, в 2018 году она опубликовала в фейсбуке фото своего дома в Парамарибо, столице Суринама. «Вот так ранним утром смотрят конференцию в джунглях Амазонки», – фото Алла сопроводила хэштегами онлайн-конференции, посвященной веб-разработке. В последние годы она регулярно участвовала в тренингах по IT и предлагала услуги по веб-дизайну через свой сайт. Одним из ее пилотных проектов был сайт службы такси.

В пресс-релизе Минюста США отмечено, что по этим обвинениям Алле Витте грозит срок до 85 лет.

Подельникам по группировке Trickbot Витте была известна как Max, утверждают власти США, а написанный ею код мог отвечать за контроль, развертывание и финансовые операции вируса-вымогателя.

Вот как это работает. Жертва получает имейл с зараженным документом Excel или Word. При открытии документ предлагает запустить встроенный алгоритм (макрос), после чего без ведома пользователя на компьютер устанавливается троян, «спящий» до тех пор, пока пользователь не решит зайти в свой онлайн-банк. Когда это происходит, троян направляет пользователя на поддельную версию сайта и просит ввести учетные данные. Так ничего не подозревающий пользователь передает злоумышленникам ключи от своего банковского счета.

Trickbot также загружает на компьютер программу-вымогателя Ryuk: она шифрует данные и требует выкуп в биткоинах за расшифровку. По данным ФБР, 2018–2019 годах операторы Ryuk получили более 61 миллиона долларов выкупа.

В США жертвами Trickbot становились банки, юридические компании, коммунальные службы, университеты и местные органы власти. Замминистра юстиции США Лиза Монако заявила, что вирус Trickbot «заразил миллионы компьютеров по всему миру, и через нее [мошенники] получали банковские данные и посылали требования выкупа».

Российский хакер Дмитрий Артимович в разговоре с Настоящим Временем тем не менее называет Trickbot «не очень продвинутым трояном, а обычным». «Вирус «чистится» (скрывает свои следы – НВ) только от встроенного антивируса Microsoft. Впрочем, те, кто подхватывают вирус, ничего другого не используют».

Алла Витте родилась в Ростове-на-Дону, получила высшее образование в Латвийском университете в сфере прикладной математики, работала менеджером по продажам, учителем математики и информатики, указано в ее резюме. Она гражданка Латвии. На ее странице вконтакте – открытки с котами и видео про здоровый сон.

Сотрудничество Витте с хакерами могло начаться в 2018 году, говорится в обвинительном заключении. За первую неделю она могла написать код для отслеживания каждого из сотен пользователей, чьи компьютеры поразила вредоносная программа. Она также могла подготовить видеоурок по использованию программы. А в 2019 году – якобы написала код для веб-панели, в которой хранится «огромная база данных» жертв Trickbot.

Сайт-портфолио Витте перестал работать в декабре 2019 года, а в январе 2020-го пользователи сервиса URLhaus (отслеживает опасные ссылки в интернете) обнаружили на нем два вредоносных файла Trickbot. Владелец сайта в это время не менялся, демонстрируют данные протокола Whois.

Примерно 2,5 года назад Витте нашла новую работу в российской компании, рассказывает Настоящему Времени ее муж Адриан. Название компании он не помнит, но подозревает, что она может быть связана с хакерами.

«Сама она не хакер, но работала на эту компанию, – продолжает Адриан. – Она попросила эту работу и получила ее. Я ничего не знаю о ее работе, она программист».

Участники Trickbot набирали сотрудников на обычных сайтах с вакансиями, говорится в обвинительном заключении. При этом они использовали имейлы, адреса которых содержали имя «Руслан Иштеряков». Такое имя носят несколько россиян, но не исключено, что оно было выбрано случайно.

Настоящее Время обнаружило один из указанных в обвинении имейлов в описании к заданию на программистском сайте: автор поста за 7 тысяч долларов предлагал найти уязвимости в браузерах под Windows «с перспективой постоянного долгосрочного сотрудничества».

Дмитрий Артимович считает, что эта «вакансия» «сильно похожа на криминальную».

«Есть люди, которые ищут уязвимости или берут из открытых источников, – объясняет Артимович. – Уязвимость в браузере – это набор действий (какой-то код на странице), который приводит к тому, что ваш браузер скачивает и запускает внешний файл. Обычно это все разные люди: кто-то ищет уязвимости, кто-то пишет связки, кто-то пишет банковских троянов, кто-то это все покупает и использует».

Через несколько дней после ареста Аллы Витте федеральный судья-магистрат Южного округа штата Майами Алиша Отазо-Рейес приказала федеральному маршалу «доставить обвиняемую вместе с копией этого приказа в округ, где ей предъявлено обвинение, и передать ее маршалу этого округа». Так Витте попала в Огайо, где содержится под стражей и числится в федеральном бюро тюрем США под номером 21183-104. Вместе с ней по делу проходят шесть сообщников. Известно, что пятеро из них – россияне, один – из Украины. Дело Аллы Витте поручено вести 73-летнему судье Соломону Оливеру, которого назначил еще президент Билл Клинтон.

Аркадий Бух – американский адвокат по делам о киберпреступлениях – считает, что уже опубликованных обвинений достаточно, чтобы прокуратура могла запросить наказание в виде «десятков лет тюрьмы».

«Прокуратура говорит, что это предварительное обвинение, намекая, что будет еще дополнительное, superseding indictment, – говорит Бух Настоящему Времени. – Обычно в таких случаях появляются новые свидетели, новые факты, которые могут повысить потенциальный срок. Прокуратура говорит, что миллионы компьютеров были инфицированы, что мне как адвокату по подобным делам говорит о том, что грозят достаточно высокие сроки».

Загадкой остаются имена других обвиняемых по этому делу – их прокуратура засекретила. По словам Буха, они могут «всплыть» на суде присяжных. «Часть обвиняемых может предстать на суде вместе с Аллой, – говорит юрист. – А часть – никогда не будут пойманы и останутся в России, потому что Россия не выдает своих граждан».