Что мошенники могут сделать с госуслугами

Чем грозит взлом аккаунта на «Госуслугах» и могут ли мошенники оформить через него кредит?

Лента новостей

Все новости »

Соцсети обошла история жителя Петербурга. Он рассказал о том, как лишился и доступа в аккаунт и более 400 тысяч рублей

«Мошенники взломали мой личный кабинет на портале «Госуслуги», изменили контактные данные (телефон, электронную почту) и пароль» — так начинает свою историю пользователь из Петербурга ylozy. Его запись на портале «Пикабу» (и не только там) стала популярной и собрала десятки тысяч просмотров.

По словам блогера, сразу же после взлома в банки «Открытие» и «Тинькофф» от имени мошенников полетели заявки на выпуск кредитных карт и получение займов. На следующий день в отделении Сбербанка была открыта кредитная карта на 420 тысяч рублей. Деньги были переведены на карту Промсвязьбанка, оттуда — в Газпромбанк, где была оформлена уже дебетовая карта, с которой мошенники и сняли всю кредитную сумму.

Мужчине звонили из микрофинансовых организаций, где аферисты, судя по всему, тоже пытались получить кредиты. За полторы недели пострадавший несколько раз пытался вернуть свой аккаунт на «Госуслугах» и номер своего мобильного телефона, который мошенники постоянно пытались заблокировать.

Можно ли, взломав аккаунт на «Госуслугах», оформить кредит в банке? Есть ли доступ в банк через этот государственный сервис? Год назад Минкомсвязь и Центробанк анонсировали новую функцию — оформление кредита через «Госуслуги» без визита в банк. Сообщалось, что в проекте участвуют 20 банков и несколько страховых компаний.

Но на практике эту функцию взяли в работу микрофинансовые организации. Именно они рекламируют в интернете кредиты через «Госулуги». Зайдя на их сайт, можно авторизоваться через «Госуслуги», но, кроме фамилии, имени и отчества, компания никаких других данных не получит и доступа к вашему аккаунту иметь не будет. Это как авторизоваться на любом сайте через аккаунт в Facebook или профиль в Google, объясняет гендиректор компании «Киберполигон» Лука Сафонов.

Лука Сафонов гендиректор компании «Киберполигон» «У сайта госуслуг есть портал сквозной аутентификации, который называется ЕСИА, он сделан для удобства и позволяет вам на доверенных сайтах, которые входят в эту систему, авторизоваться с помощью подтвержденной учетной записи. Если у вас учетная запись подтверждена на «Госуслугах», вы можете зайти в Сбербанк, если у вас там нет аккаунта, на сайты Департамента информационных технологий правительства Москвы под доменами mos.ru и так далее. Но это равносильно авторизации с помощью Facebook, «ВКонтакте»: это просто механизм авторизации, он передает ключ и подтверждает, что действительно этот человек имеет такую-то запись в Facebook либо этот человек имеет подтвержденную запись в «Госуслугах», и там автоматически доставляется ваша фамилия и так далее. Но подтверждение вашей платежеспособности по кредиту и так далее — это очень спорный вопрос».

Что касается конкретной истории петербуржца, на котором теперь висит кредит в 400 с лишним тысяч рублей, можно сказать, что взлом аккаунта на «Госуслугах» тут ни при чем. Карты с деньгами выдавали в обычном отделении по поддельному паспорту, а сами паспортные данные можно найти где угодно, не только на «Госуслугах».

Но как получилось так, что банки не распознали фальшивый документ? Пострадавший обратился в полицию. По его словам, возбуждено уголовное дело. Адвокат Евгения Колесникова считает, что найти мошенников будет легко — по видеокамерам в отделениях банков.

Евгения Колесникова адвокат «Изымаются записи с камер видеонаблюдения в банке и устанавливается лицо, которое непосредственно приходило и получало [кредит]. В кассе банка всегда стоит видеокамера. Когда лицо получало деньги в кассе банка, тоже можно установить. И если денежные средства переводились на карту и данное лицо снимало с карты, то в банкоматах также стоят камеры, точно так же можно эту информацию получить».

Сам пострадавший общаться с Business FM по телефону отказался, хотя в интернете пишет, что журналисты его историей совсем не интересуются.

Взлом госуслуг: мифы и реальность

В последнее время в СМИ обсуждаются множественные случаи взлома портала «Госуслуги». В этой статье я постараюсь выяснить что из этого миф и выдумки, а что является правдой, а для этого придется самому взломать госуслуги.

Внимание! Данный текст является описанием возможности в экспериментальных целях. Напоминаем, что повтор подобных действий может привести к нарушению законодательства.

Для экспериментов я использовал свой собственный аккаунт, содержащий доступ к моим данным и данным моего юр лица. Доступ осуществляется как с помощью связки логин/пароль + смс, так и ЭЦП. В ходе экспериментов я буду выключать те или иные функции безопасности аккаунта (чего вам делать крайне не рекомендую) и проверять изменения и возможность захвата аккаунта. Также я зарегистрирую новый аккаунт для проверки функций безопасности, настроенных по-умолчанию.

Миф первый. Взлом аккаунта

Онлайн-мошенники начали взламывать аккаунты граждан на сайте госуслуг и через них брать кредиты и микрозаймы, предупредили опрошенные РБК эксперты. РБК.

Я предполагаю что журналисты имели ввиду брутфорс аккаунтов, только не знали как это называется. Что ж, проверим насколько аккаунт защищен от атак грубой силы.

Для начала попробуем сбрутить известный мне пароль, добавив его в пару десятков других. В результате через несколько попыток получаю отлуп в виде капчи (формально конечно reCAPTCHA):

Ок, еще можно попробовать взять заведомо валидный или часто встречающийся пароль и попробовать сбрутить логин под эту связку.

К моему сожалению на третьей попытке получаем капчу (.

Как еще злоумышленники могут получить пароль учетной записи? С помощью фишинга и т.н. credential stuffing, используя «утекшие» или скомпрометированные на других ресурсах учетные записи пользователей.

Провести успешные атаки на аккаунт с ЭЦП не удалось.

Выводы: взлом аккаунтов на самих госуслугах это миф. Пользовательские аккаунты могут быть захвачены в результате фишинговой/credential stuffing атаки.

Рекомендации: включить 2FA, не использовать одинаковые пароли.

Миф второй. Может быть уязвимо веб-приложение?

Интернет-пользователи пожаловались на хакеров, которые взломали их аккаунты на «Госуслугах» и дали согласие на обработку персональных данных для одного из сервисов «Единой России». В партии считают это информационной атакой. Взлом мог затронуть значительное количество пользователей, полагают эксперты по кибербезопасности. Forbes.ru.

Ну раз эксперты говорят что значительное число, значит скорее всего взломали сайт. Ок, давайте проверим на прочность само веб-приложение и веб-сервисы.

Анализ служебных заголовков, проверка возможности предиктивности кук или сессионных ключей не привели к возможности перехвата чужого аккаунта.

GET /health/?_=0.37814359301759837&pageId=overview&event=/api/pay/v1/informer/fetch/&timing=987&referrer=https://www.gosuslugi.ru/&result=0&new-lk=true HTTP/1.1 Host: www.gosuslugi.ru Cookie: userSelectedLanguage=ru; usi_portal=rBApZWEatnY7Ga/NXc+tAg==; TS01725984=01474e7625a71dda9f8456d6ce5cd5dc41ef0a96249ef858efe85de5e983f9201abd763e4e56ecc2246ef9c01435f9883b192ef137e28d0929808520b579d93803ed91d91568b1f83ebc088aca999ee10393da247ae222a208b24e0ed85c09d5ee5fca8e25; TS01f05634=01474e7625fcda3a0e24f4b7579b3dbc89b2cf6aeba3b975dc39efce481f1bfe2918eb3adfa394893f39f8222c918bca249796ef5fbaecc29e0a0a4aae58505c8c8ec858d8e168be74c3f657bf3a654508289c4f7fd57bbb17edf1f090f3cce2d572ff98b9ba8d695b141102f50f102b58b4f2e76b; userSelectedRegion=25401000000; ns-nlb=ffffffffaf18361245525d5f4f58455e445a4a423660; timezone=3; login_value=XXXX; bs=gixPqiaMdSyF7xRHfD4UZzuqvbvnKGgr4PaZjoLtbsbfPyLSltE-tX-dNcSlExYQjoOu7fUiZIzJAZzADA79buS_BYfmP_AKZTDfpYmhDmizTmEdLUwKP-eNbP2nskZFob2l-LRt5B5FDxy3_93mZkvgj9rQQRVj5ziqe031VV8R4aby8VczbjfodDDo6toZCc8h2usCjiA9Cj6SYyOpPyKbeIZ9XqeTS0PRiEelzghwOkpYvEl7WnP8KO69YNO8UeYbIWFZMYKrMkSfJI6guzamRhlNhGpOtllbU0Di5KR1LQDnSWd44ylThA-68cFPNERdhCJ2PkWrByIYVFx9G-6W-deh_Icd-bouk7yZyRu95ln9Zfl-17jTJOgoMfZt5F34jGEza78RytYza5QTYljyzFZxeFq_U8ddwfI3chscFwURN5cgfTyXy8aiY_w3Eyasu2reh9WzrCBbehn1hw|MTYyOTE0MTMzNg|U0gxQVMxMjhDQkM|yqpAYnGPY4EpY3wDXOJpBA|ZKg3q_Wol4sWJx38nbEUv0Lf9XE; NSC_q00qhvtubu=ffffffffaf18375345525d5f4f58455e445a4a423660; acc_t=eyJ2ZXIiOjEsInR5cCI4IkpXVCIsInNidCI6ImFjY2VzcyIsImFsZyI6IlJTMjU2In0.eyJuYmYiOjE2MjkxNDEzNDcsInNjb3BlIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl9pbmY_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIGh0dHA6XC9cL2VzaWEuZ29zdXNsdWdpLnJ1XC91c3Jfc2VjP21vZGU9dyZvaWQ9MTE1MzY2MzQ5MyBvcGVuaWQgaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl90cm0_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIiwiaXNzIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcLyIsInVybjplc2lhOnNpZCI6IjE2ODg2NTU4LTk0YTAtNDEyYS05MWM2LWFmNjExZDgzNDA3MiIsInVybjplc2lhOnNial9pZCI6MTE1MzY2MzQ5MywiZXhwIjoxNjI5MTc3MzQ3LCJpYXQiOjE2MjkxNDEzNDcsImNsaWVudF9pZCI6IlBHVSJ9.UJiZPWQ_WpX6GB_U9SNQQJqgCVHKn0YmuAx5lCCqkfxV2nx7KYqtU3X6_IXRoCvNE2HHRdtYJkQ2WRzD7wjbUxuutHsByMLy-YNzIW-eR4ts8bWMwChykIifQoyp6wuliLSihBIkpoqBsRYf7CyxXZqWvyDupWEkQkwFfHc_r4VbO0IN89nedrcjPuVQsRMIhsle8Zwhlr9OU-whvBxIPQsHJFZTPB4HuuNfZbjR1l4f5MyqqulYh5njfj0rk7oPgYimAtF5lU5GuJMtDmggRLj7dbRg95kRTMtbJrgJD2FEP2nNBh-ez_y8sZX3SppnYGCy6ga9V_OW1C6ylKNjhA; u=1153663493; nau=b1d60b0a-cfea-5cfb-47b3-73f3beb22879; marked_as_delivered=eyJ2ZXIiOjEsInR5cCI6IkpXVCIsInNidCI6ImFjY2VzcyIsImFsZyI6IlJTMjU2In0.eyJuYmYiOjE2MjkxNDEzNDcsInNjb3BlIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl9pbmY_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIGh0dHA6XC9cL2VzaWEuZ29zdXNsdWdpLnJ1XC91c3Jfc2VjP21vZGU9dyZvaWQ9MTE1MzY2MzQ5MyBvcGVuaWQgaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl90cm0_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIiwiaXNzIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcLyIsInVybjplc2lhOnNpZCI6IjE2ODg2NTU4LTk0YTAtNDEyYS05MWM2LWFmNjExZDgzNDA3MiIsInVybjplc2lhOnNial9pZCI6MTE1MzY2MzQ5MywiZXhwIjoxNjI5MTc3MzQ3LCJpYXQiOjE2MjkxNDEzNDcsImNsaWVudF9pZCI6IlBHVSJ9.UJiZPWQ_WpX6GB_U9SNQQJqgCVHKn0YmuAx5lCCqkfxV2nx7KYqtU3X6_IXRoCvNE2HHRdtYJkQ2WRzD7wjbUxuutHsByMLy-YNzIW-eR4ts8bWMwChykIifQoyp6wuliLSihBIkpoqBsRYf7CyxXZqWvyDupWEkQkwFfHc_r4VbO0IN89nedrcjPuVQsRMIhsle8Zwhlr9OU-whvBxIPQsHJFZTPB4HuuNfZbjR1l4f5MyqqulYh5njfj0rk7oPgYimAtF5lU5GuJMtDmggRLj7dbRg95kRTMtbJrgJD2FEP2nNBh-ez_y8sZX3SppnYGCy6ga9V_OW1C6ylKNjhA; ns-nlb-ds=ffffffffaf18365645525d5f4f58455e445a4a423660 User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:91.0) Gecko/20100101 Firefox/91.0 Accept: */* Accept-Language: ru-RU,ru;q=0.8,en-US;q=0.5,en;q=0.3 Accept-Encoding: gzip, deflate Dnt: 1 Referer: https://lk.gosuslugi.ru/ Sec-Fetch-Dest: script Sec-Fetch-Mode: no-cors Sec-Fetch-Site: same-site Te: trailers Connection: close

Ничего интересного обнаружить не удалось, далее проверим сайт на уязвимости по OWASP TOP 10. Для этого я попытался использовать OWASP ZAP и Burp Suite Pro в режиме активных сканеров и получал ожидаемую капчу и блокировку WAF’ом.

Ок, автоматика нам не помогла, поищем «руками». В течение пары часов потыкав формы и параметры удалось обнаружить self-XSS в third-party сервисе, но раскрутить эту уязвимость до приемлемого вектора не удалось, да и уязвимость «такая себе», что ее зачастую не валидируют и в bug bounty программах.

# Rostelecom Cybersecurity Center responsible for vulnerability management and incident response Contact: mailto:infosec@gosuslugi.ru

# Our OpenPGP key Encryption: https://gosuslugi.ru/.well-known/pgp-key.txt

Expires: Sun, 21 Jul 2026 08:00:00 +0300

Дальнейшие попытки для выявления более серьезных векторов нещадно карались защитными средствами. Были выявлены несколько вроде как устаревших js-библиотек, но проэксплуатировать эти уязвимости не представлялось возможным. Также было выявлено несколько мелких логических уязвимостей.

Выводы: взлом сайта госуслуги является мифом. Даже если высококвалифицированный злоумышленник и сможет что-то найти, то при попытке эксплуатации/обхода средств защиты получит бан и пативен от команды SOC.

Рекомендации: внедрение bug bounty программы для выявления логических уязвимостей.

Миф третий. Утечка данных

Но эксперты по кибербезопасности уверены: произошла утечка информации с серверов портала. Благодаря этому аферисты легко могут подменить данные для входа в систему и получить доступ к любому аккаунту. Vesti.ru

Опять послушаем экспертов и попробуем поискать утечки. В первую очередь используем google-dork’и.

Ничего полезного найти не удалось, поэтому решено было продирбастить каталоги и файлы, вдруг разработчики оставили что-то критичное. Пришлось немного оттюнить выхлоп ffuf, чтобы отсеять лишнее.

При анализе найденных файлов не удалось найти какую-то критичную информацию.

Поиск по github’у и внешним источникам тоже не дал вразумительного результата.

Проверка теневых форумов также не выявила возможностей получить/купить доступ или аккаунты.

Выводы: Массовая утечка аккаунтов это миф. В публичном доступе на момент публикации статьи отсутствуют данные о каких-либо утечках.

Рекомендации: использовать средства мониторинга внешних источников.

Миф четвертый. Берем кредит на госуслугах

Особое возмущение Ивана Цыбина вызвал тот факт, что с помощью портала «Госуслуг» можно подтвердить личность любому кредитному учреждению и брать займы. Fontanka.ru

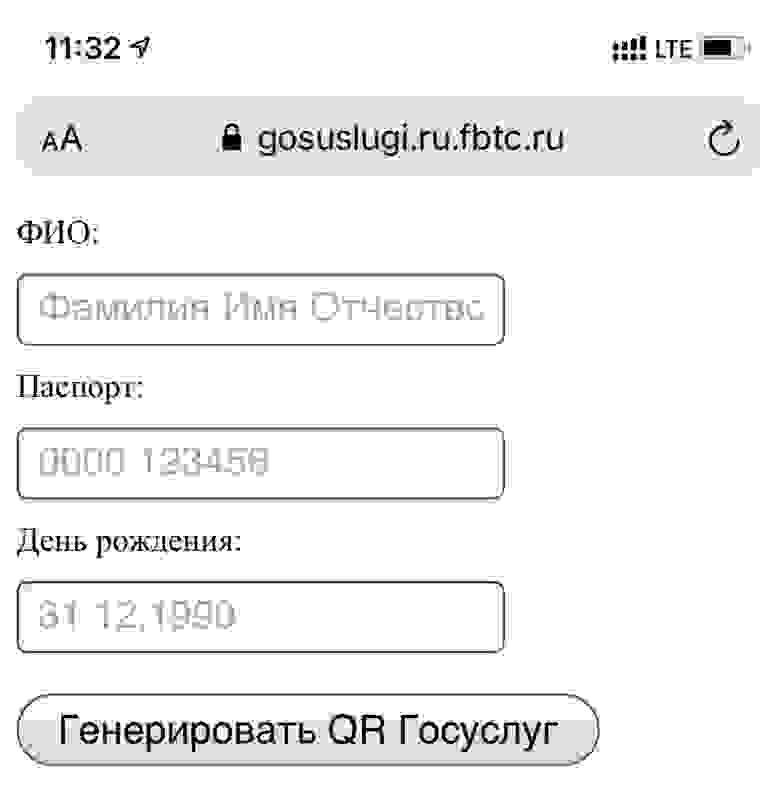

Ок, проверим что же это такое. Найдем сайт (их тысячи) оформления кредита и попробуем авторизоваться через госуслуги.

Действительно, авторизоваться в сервисе можно с помощью госуслуг, но в тоже время это можно сделать и через соцсети/почту и т.д.

При наличии 2FA авторизации необходимо ввести еще и смс и только тогда сторонний сайт получит доступ к вашим данным.

Выводы: выдача кредитов госуслугами это миф. Кредиты выдают микрозаймовые организации.

Рекомендации: по умолчанию всем пользователям включить использование дополнительных средств верификации/MFA.

Цифровая гигиена

Тем более что и на самих госуслугах это крайне рекомендуют.

Используйте сложный, уникальный пароль от аккаунта.

Включите двухфакторную аутентификацию по смс/с помощью специального приложения.

Включите историю входов и активностей.

Расскажите про это и проверьте настройки у ваших родственников/знакомых чтобы обезопасить их данные.

Что мошенники могут сделать с госуслугами

В последнее время фиксируется всё большее количество взломов учетных записей граждан на сайте Госуслуг. Взломанные аккаунты предлагаются в открытом доступе на продажу, и число таких предложений растет угрожающими темпами. Для чего мошенникам учетные записи портала Госуслуг, и какие финансовые обороты у этого незаконного бизнеса? Рассказали «Известия».

Компания по производству систем борьбы с утечками данных DeviceLock провела исследование, которое показало постоянно возрастающее предложение продажи данных аккаунтов портала Госуслуг в даркнете. По мнению экспертов, растущий интерес мошенников прямо пропорционален к количеству услуг, предлагаемых порталом. Перечень услуг постоянно расширяется, тем самым расширяя и возможности мошенников для их незаконной монетизации.

Каждый аккаунт на Госуслугах несет в себе огромное количество личной информации о человеке. В личном кабинете пользователя прописаны паспортные данные, номер водительского удостоверения, СНИЛС, ИНН, ОМС, банковские карты и электронная цифровая подпись, позволяющая проводить определённые сделки. Получая такие данные, мошенники могут провести за вас самые разные финансовые операции. Кроме того, даже если у мошенников нет цели напрямую похитить ваши денежные средства, они могут продать ваши данные социологам, маркетологам и рекламщикам, для которых такая информация будет иметь безусловный интерес.

Чаще всего, по мнению экспертов, мошенники осуществляют взлом учётных записей на Госуслугах в целях получения финансовой выгоды непосредственно, либо для перепродажи учётных данных для рекламных целей. Покупатели на такую информацию найдутся всегда. При этом маркетологи и рекламщики предпочитают покупать аккаунты массово, по принципу «чем больше зона поражения – тем больше шанс на достижение рекламных целей и получение новых клиентов».

Чем грозит взлом учетной записи на Госуслугах

Доступ посторонних лиц к учётной записи на Госуслугах, без сомнения, крайне опасен для владельца этой учётной записи. С непрерывно расширяющимся спектром услуг, оказываемым порталом, мошенники имеют широкое поле для монетизации своих стараний. Самой очевидной опасностью является взятие кредита на владельца взломанного аккаунта. Мошенник имеет для этого все персональные данные. В серьезных банках, где уже давно используется биометрия, кредит взять получится вряд ли, а вот у не отличающихся щепетильностью в ведении бизнеса МФО это вполне можно сделать. Кроме того, известны случаи взятия кредитов непосредственно у онлайн магазинов. В этой ситуации магазин просто отгружает товар в счет кредита мошеннику, а потом пытается вернуть долг у пострадавшего владельца учётной записи. Если владелец аккаунта категорически отвергает какие-либо попытки договориться, то магазин идет в суд, либо сбрасывает долг коллекторам, которые, разумеется, будут разговаривать с «заемщиком» совершенно иначе.

Впрочем, оформление левого кредита на пострадавшего – это ещё мелкие беды. С появление на Госуслугах опции квалифицированной электронной подписи (КЭП) владельцев взломанных аккаунтов могут ждать проблемы куда более серьезные. КЭП участвует в сделках с автомобилями и недвижимостью, и экспертам уже известны случаи, когда мошенники, получив КЭП владельца аккаунта, переоформляли в свою собственность его недвижимость, а потом её продавали.

Основная проблема в кредитах, взятых на владельца аккаунта, заключается в том, что владелец зачастую даже не знает об этом. Существуют примеры, когда людей, собирающихся на отдых, разворачивали в аэропорту, уведомляя их о задолженностях. Напомним, что, по законодательству РФ, каждый гражданин имеет право два раза в год бесплатно проверять свою кредитную историю в Бюро кредитных историй. К сожалению, пользуется этим правом далеко не каждый.

Более редкими способами монетизировать Госуслуги являются попытки получения субсидий, либо дистанционное участие в судебных процессах с отчуждением судом у жертвы какого-либо имущества.

Как защитить свой профиль на Госуслугах

В принципе, учётную запись на Госуслугах взломать невозможно. Сервис надежно защищен от любых посягательств, и успешных попыток взлома с нуля на данный момент не зафиксировано. Однако всегда остается человеческий фактор. Люди сами, по легкомысленности и неосторожности, облегчают мошенникам задачу. Самый простой способ похитить чужую учётную запись – это отправить фишинговое письмо, внешне очень похожее на официальное уведомление с портала Госуслуг. Жертва видит письмо, автоматически открывает его, и переход по ссылке автоматически позволяет мошенникам узнать ваши авторизационные данные. Поэтому каждое полученное письмо нужно очень внимательно читать перед переходом на предлагаемые там ссылки, а также надо тщательно сверять адреса ссылок и с адресом настоящего портала госуслуг. Мошенники могут поменять в адресной строке ссылки одну букву (к примеру, gosulsugi.ru\xxxxxxxxxx), и невнимательный пользователь, перейдя по ссылке, сам отправит аферистам свои персональные данные.

Отдельными советами можно выделить напоминания не устанавливать незнакомое ПО, не передавать доступ к учётной записи третьим лицам. В общем, соблюдать вполне очевидные меры предосторожности. Кроме того, эксперты советуют активировать на Госуслугах опцию двухфакторной авторизации. А точнее невозможность зайти на учетную запись без подтверждающего кода с смс-сообщения. Опыт показывает, что этот простой ход очень сильно минимизирует риски быть взломанным и гарантирует безопасность вашей учетной записи.

Пользователи «Госуслуг» сообщают о взломах. Как защитить свой аккаунт

Мошенники придумали очередной способ украсть личные данные россиян. В соцсетях появились жалобы на взлом аккаунтов на портале Госуслуг. Мы узнали у экспертов, чем рискуют те, чей аккаунт взломали, и как защитить свою учётную запись на «Госуслугах».

Что случилось

12 мая неизвестные зашли на «Госуслуги» под именем москвички Дианы Забелиной. Она узнала об этом из СМС от портала с текстом: «Ваш номер телефона был изменён и не может использоваться для входа». После этого девушка сразу зашла на сайт и поменяла номер телефона и пароль, рассказала сама Диана на vc.ru.

Тут же пришло ещё одно сообщение о смене номера телефона. Диана опять изменила номер на свой. Параллельно она написала на портале в чат оператору. Через две минуты увидела ответ, написанный от своего же имени: «Выхожу из системы, поменяйте пароль». Ещё через 10 минут девушка дозвонилась до «Госуслуг», попросила заблокировать аккаунт, завершить все активные сессии или «сделать хоть что-нибудь». Ей ответили, что ничего сделать не могут, уточнив, что сессия у мошенника прервётся автоматически через 24 часа.

В личном кабинете Диана Забелина увидела, что неизвестный зашёл в её аккаунт через систему «Центр обработки персональных данных Всероссийской политической партии «Единая Россия»», к которой она никакого отношения не имеет. В разделе «Выданные разрешения» девушка обнаружила, что она якобы выдала центру разрешение на использование всех данных с «Госуслуг».

В комментариях к материалу несколько человек рассказали, что попали в такую же ситуацию.

Аналогичную историю на портале «ЯПлакалъ» рассказал житель Орла. Схема — один в один: те же СМС о смене номера телефона и разрешение на использование информации, якобы выданное центру обработки данных «Единой России».

Зачем взламывают «Госуслуги»

Зачем неизвестные заходят под чужими аккаунтами и оформляют разрешения на использование персональных данных политической партией — сложный вопрос, говорит бизнес-консультант по безопасности Cisco Systems Алексей Лукацкий.

Версии минимум три:

Что могут сделать мошенники, зная данные с «Госуслуг»

На портале Госуслуг есть все персональные данные — сведения о паспорте, СНИЛС, ИНН. Там могут храниться сканы документов. К профилю можно привязать банковскую карту — для оплаты пошлин и налогов. Кроме того, через «Госуслуги» можно войти в личные кабинеты других сервисов — налоговой, Пенсионного фонда, портала госуслуг Москвы mos.ru.

Взлом «Госуслуг» — это действительно очень неприятное событие, говорит Алексей Лукацкий. Он называет три основных риска в этой ситуации.

1. Мошенники могут внести сведения с портала в базы данных, которые используют мошенники. У мошенников будет больше сведений, а значит, их звонки и письма на почту буду вызывать больше доверия. Например, зная серию и номер паспорта, СНИЛС, ИНН, можно с большей эффективностью проводить фишинговые атаки. Пользователи будут получать письма якобы от имени «Госуслуг» с данными, которые известны только этому порталу. Таким письмам люди будут больше доверять, переходить по указанным ссылкам и вводить данные банковских карт, тем самым терять деньги.

2. Мошенники могут оформить кредит, если найдут на Госуслугах сканы паспортов.

3. Мошенники могут воспользоваться деньгами на банковской карте, если она привязана к аккаунту.

Как защитить свой аккаунт на портале Госуслуг

Для защиты аккаунта достаточно включить двухфакторную аутентификацию, то есть вход на портал не только по логину и паролю, но и одноразовому СМС-коду. У тех, в чьи аккаунты смогли зайти мошенники, такой защиты не было, отмечает Лукацкий.

Кроме того, нужно использовать сложный пароль — с буквами разного регистра, символами и цифрами. В нём должно быть от восьми знаков. Использовать этот пароль нужно только на «Госуслугах», не устанавливать такой же пароль, например, в соцсетях, добавляет руководитель команды разработки мессенджера Gem4me Ваге Закарян. Он также советует один-два раза в год менять пароль и никому его не сообщать.

Чтобы свести риски к минимуму, можно удалять данные банковских карт, сканы документов, но это не всегда удобно, ведь тогда теряется сам смысл единого портала, считают эксперты.

Как включить СМС-подтверждение на «Госуслугах»

Чтобы включить подтверждение по СМС, нужно:

1. Зайти в меню «Настройки и безопасность».

2. В левом меню выбрать пункт «Вход в систему».

3. Кликнуть на ссылку «Настроить» в окне с разделом «Вход с подтверждением по SMS».

4. В появившейся строке ввести пароль от аккаунта и нажать кнопку «Включить».

Теперь на портал нельзя зайти без одноразового СМС-кода, который приходит на телефон пользователя.